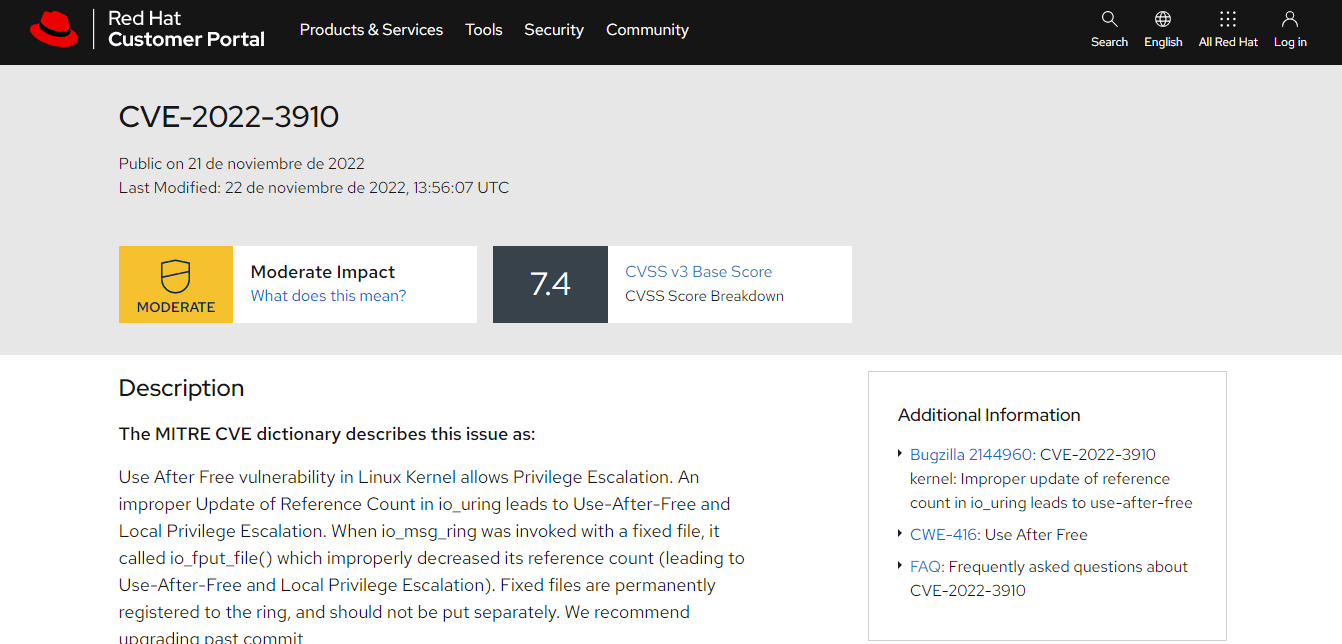

Recientemente, Redhat emitió un aviso de riesgo para la vulnerabilidad de escalada de privilegios locales del kernel de Linux, la vulnerabilidad rastreada como CVE-2022-3910 (puntaje CVSS: 7.4). Esta vulnerabilidad es un error de uso después de liberar una actualización del recuento de referencias en io_uring.

io_uring es una interfaz de llamada al sistema para Linux. Se introdujo por primera vez en la versión 5.1 del kernel de Linux ascendente en 2019. Permite que una aplicación inicie llamadas al sistema que se pueden realizar de forma asíncrona.

En el kernel de Linux, una actualización incorrecta del recuento de referencias en io_uring conduce a una escalada de privilegios locales y Use-After-Free. Cuando se invocaba io_msg_ring con un archivo fijo, llamaba a io_fput_file(), lo que disminuía incorrectamente su número de referencias. Los archivos fijos se registran permanentemente en el anillo y no deben colocarse por separado.

“Cuando se invocó io_msg_ring con un archivo fijo, llamó a io_fput_file(), lo que redujo incorrectamente su recuento de referencias (lo que llevó a una escalada de privilegios locales y Use-After-Free)”

La vulnerabilidad CVE-2022-3910 se solucionó en el kernel de Linux a través de solucion . En la actualidad, los mantenedores del kernel de Linux han emitido oficialmente parches de seguridad. Se recomienda que los usuarios actualicen los servidores Linux de inmediato y apliquen los parches para otras distribuciones tan pronto como estén disponibles. También se recomiendan para permitir que solo los usuarios de confianza accedan a los sistemas locales y siempre supervisen los sistemas afectados.

El cargo CVE-2022-3910: vulnerabilidad de escalada de privilegios locales del kernel de Linux apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario