¿Sabía que el sistema de administración de contenido de WordPress impulsa más de 455 millones de sitios web, o más del 30% de todos los sitios web en todo el mundo? Eso representa el 62% de las 100 empresas de más rápido crecimiento, y solo en WordPress, crean 70 millones de nuevos artículos de blog cada mes. ¿Y qué tienen en común Facebook y Wikipedia con el sistema de gestión de contenidos más utilizado en el mundo? La solución es PHP. La mayor parte de la web moderna se basa en PHP, que se ha convertido en el estándar de facto. En respuesta, la seguridad de PHP ha surgido como una nueva dificultad.

El equipo de PHP ha lanzado un parche para 2 vulnerabilidades importantes. A continuación se muestran los detalles

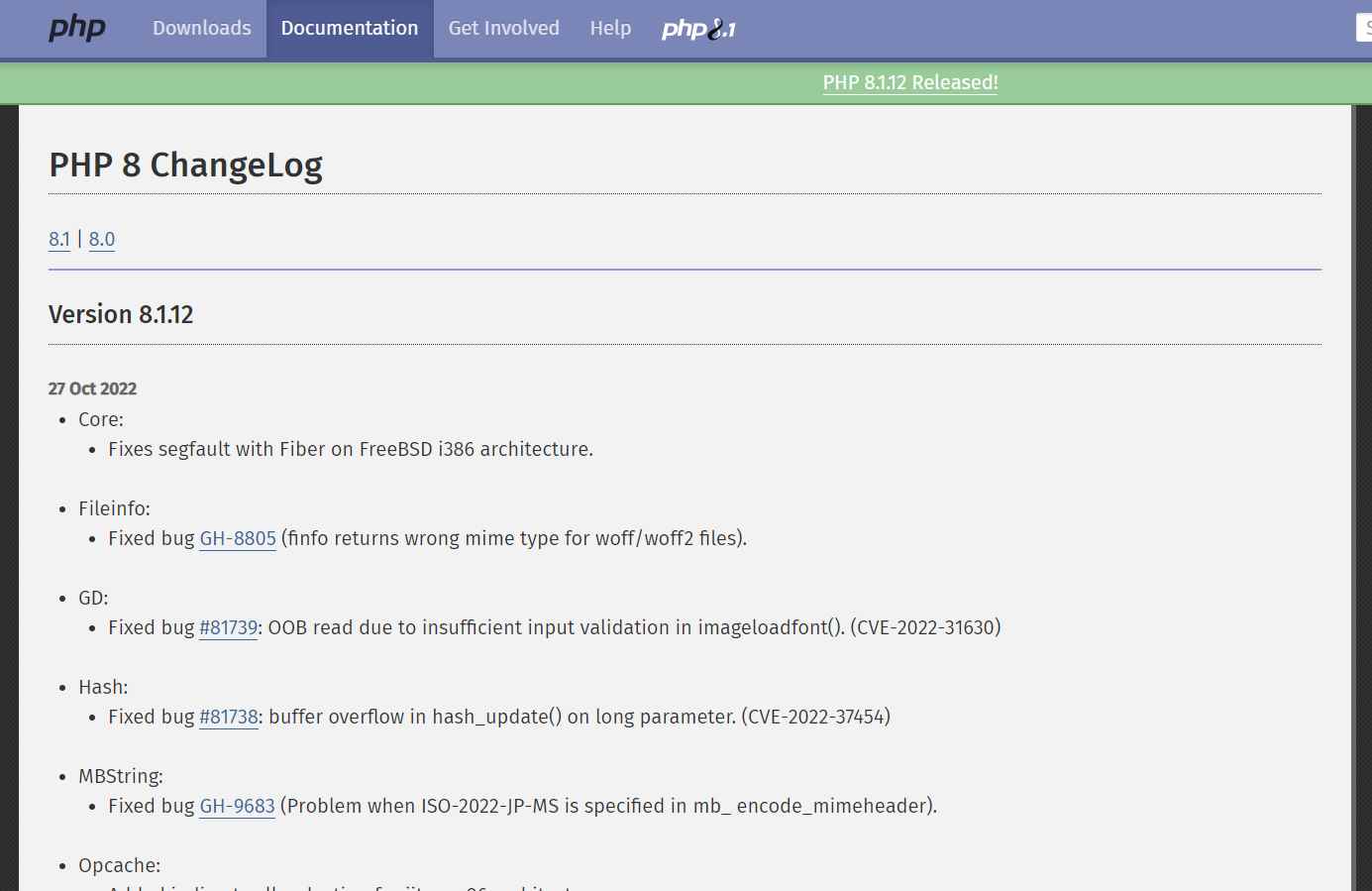

1) Lectura fuera de los límites

Riesgo: Medio

CVE-ID: CVE-2022-31630

Descripción

La vulnerabilidad permite que un atacante remoto obtenga acceso a información potencialmente confidencial.

La vulnerabilidad existe debido a una condición límite dentro de la función imageloadfont(). Un atacante remoto puede pasar datos especialmente diseñados a la aplicación web, desencadenar un error de lectura fuera de los límites y leer el contenido de la memoria en el sistema.

Mitigación

Instalar actualizaciones desde el sitio web del proveedor.

Versiones de software vulnerables

PHP: 8.0.0 – 8.0.24, 8.1.0 – 8.1.11

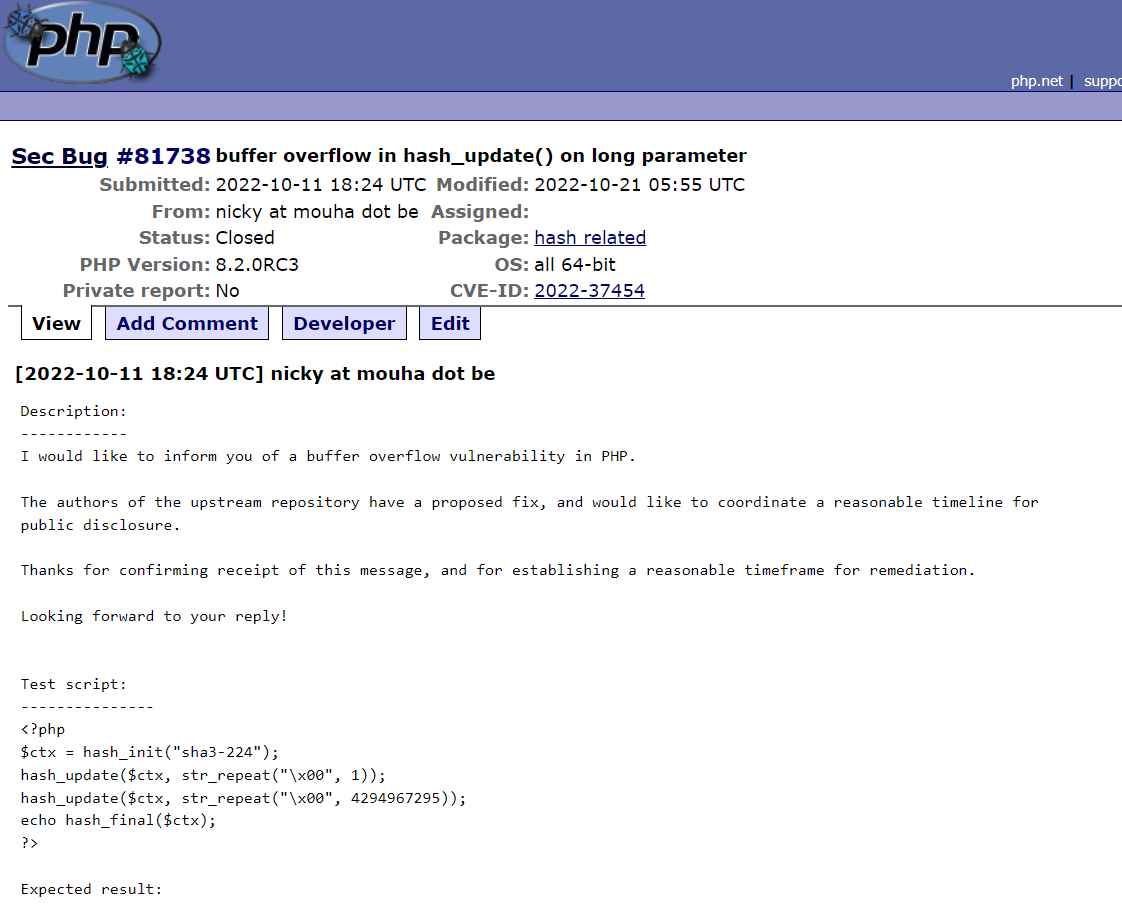

2) Desbordamiento de enteros

Riesgo: Alto

CVE-ID: CVE-2022-37454

Descripción

La vulnerabilidad permite que un atacante remoto ejecute código arbitrario en el sistema de destino.

La vulnerabilidad existe debido a un desbordamiento de enteros dentro de la implementación de referencia Keccak XKCP SHA-3. Un atacante remoto puede pasar datos especialmente diseñados a la aplicación, desencadenar un desbordamiento de enteros y ejecutar código arbitrario en el sistema de destino o eliminar las propiedades criptográficas esperadas.

La explotación exitosa de esta vulnerabilidad puede resultar en un compromiso completo del sistema vulnerable.

Mitigación

Instale la actualización desde el sitio web del proveedor.

Tenga en cuenta que, en el caso de PHP, la vulnerabilidad reside en la función PHP hash_update().

Versiones de software vulnerables

PHP: 8.0.0 – 8.0.24, 8.1.0 – 8.1.11

El cargo 2 VULNERABILIDADES IMPORTANTES EN PHP PERMITEN QUE HACKER TOME CONTROL COMPLETO DEL SERVIDOR DE APLICACIONES apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario