Los documentos filtrados parecen mostrar una compañía de spyware poco conocida que ofrece servicios que incluyen exploits para dispositivos Android e iOS por 8 millones de euros.

Los intermediarios de exploits y los proveedores mercenarios de spyware han sido el centro de atención recientemente, principalmente debido a las revelaciones en torno al uso de la controvertida solución Pegasus de la empresa israelí NSO Group.

Uno de los competidores relativamente nuevos de NSO es Intellexa, una empresa fundada por el empresario israelí Tal Dilian. La empresa afirma en su sitio web que ofrece tecnologías que permiten a las fuerzas del orden y las agencias de inteligencia “ayudar a proteger a las comunidades”. La compañía dice que tiene su sede en la UE y está regulada, con seis sitios y laboratorios de I+D en Europa.

Vx-undergroud, que proporciona código fuente de malware y otros recursos de ciberseguridad, publicó algunas capturas de pantalla en Twitter el miércoles que muestran varios documentos que aparentemente representan una propuesta comercial de Intellexa.

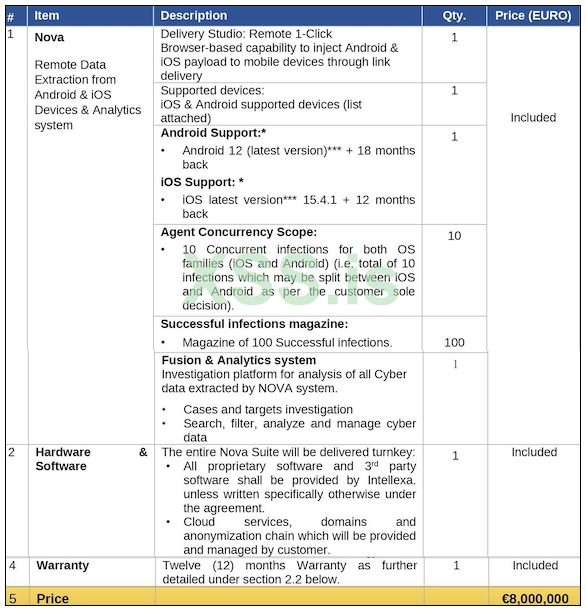

Los documentos, etiquetados como privados y confidenciales, describen servicios para la extracción remota de datos desde dispositivos Android e iOS. Específicamente, la oferta es para explotaciones remotas basadas en navegador con un solo clic que permiten a los usuarios inyectar una carga útil en dispositivos móviles Android o iOS. La breve descripción sugiere que la víctima tiene que hacer clic en un enlace para que se entregue el exploit.

La oferta incluye 10 infecciones concurrentes para dispositivos iOS y Android, así como una “revista de 100 infecciones exitosas”. Los documentos filtrados también muestran una lista parcial de dispositivos Android contra los que supuestamente funcionaría un ataque.

Los documentos dicen que los exploits deberían funcionar en iOS 15.4.1 y la última actualización de Android 12.

Apple lanzó iOS 15.4.1 en marzo, lo que sugiere que la oferta es bastante reciente. Desde entonces, se han lanzado tres actualizaciones de seguridad para el sistema operativo móvil. Esto significa que Apple puede haber parcheado una o más de las vulnerabilidades de día cero utilizadas por el exploit Intellexa iOS, pero también es posible que los exploits ofrecidos por este tipo de empresas permanezcan sin parches durante mucho tiempo.

Si bien algunos han descrito los 8 millones de dólares como el precio de un exploit de iOS, el cliente en realidad obtendría mucho más por el precio. La oferta es para una plataforma completa que incluye capacidades para analizar los datos extraídos por los exploits, así como una garantía de 12 meses.

Los documentos no tienen fecha, pero vx-undergroud dijo que las capturas de pantalla se publicaron en el foro de hackers Ruso XSS el 14 de julio.

Si bien hay mucha información técnica disponible sobre las vulnerabilidades que ofrecen las empresas de spyware, no se sabe mucho sobre lo que cobran a los clientes.

También se sabe que los corredores de exploits están dispuestos a pagar hasta 2 millones de dólares por exploits de cadena completa para Android e iOS que no requieren ninguna interacción del usuario.

Intellexa fue mencionado el año pasado en un informe de Citizen Lab sobre el uso del spyware Predator para iPhone de Cytrox contra un legislador Griego. Citizen Lab dijo que Cytrox era parte de Intellexa Alliance, que describió como una “etiqueta de marketing para una gama de proveedores de vigilancia mercenarios que surgieron en 2019”.

Fuente: https://ift.tt/he8awW7

El cargo Venden servicios para hackear cualquier teléfono iPhone o Android y tener acceso a él por un año por solo $8 millones apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario