La distribución Linux Tails ha solicitado a sus usuarios que no utilicen el navegador Tor Browser incluido con el sistema operativo, ya que se ha detectado una vulnerabilidad de contaminación de prototipo. Tor Browser es una modificación de código abierto de Firefox, con enfoque en la privacidad del usuario.

Identificada como CVE-2022-1802, la vulnerabilidad permitiría a los actores de amenazas corromper los métodos de un objeto array en JavaScript a través de la contaminación de prototipo, conduciendo a la ejecución de código malicioso en el contexto de un proceso privilegiado.

Otra falla, identificada como CVE-2022-1529, podría permitir a los hackers maliciosos enviar mensajes al proceso principal para indexar dos veces un objeto JavaScript, conduciendo a la contaminación de prototipo y la ejecución de código JavaScript.

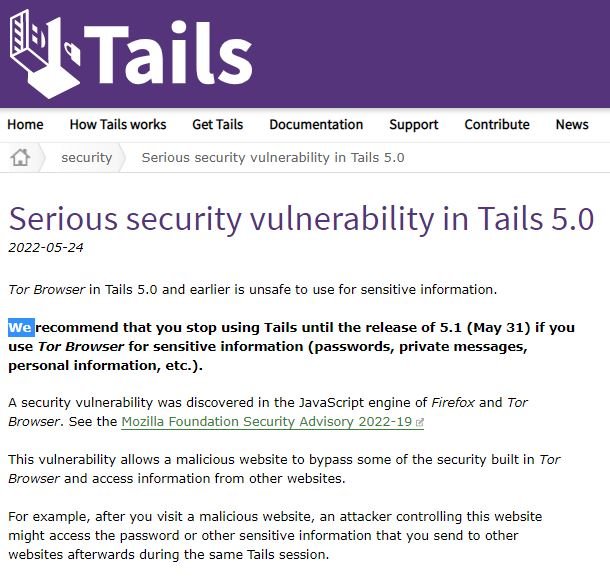

Los desarrolladores de Tails han solicitado a los usuarios no iniciar este navegador mientras trabajan con información confidencial, pues la explotación exitosa de la falla permitiría evadir los mecanismos de seguridad en la distribución, dejando expuesta información potencialmente crítica.

“La vulnerabilidad permite que un sitio web malicioso esquive parte de la seguridad integrada en Tor Browser y acceda a información de otros sitios web. Por ejemplo, después de visitar un sitio web malicioso, un atacante podría acceder a contraseñas y otros registros confidenciales enviados a otros sitios web durante la misma sesión de Tails”, señala el reporte.

Tails agrega que esta falla no rompe el anonimato y el cifrado de las conexiones Tor, lo que significa que sigue siendo seguro acceder a sitios web desde Tails siempre y cuando el usuario no ingrese información confidencial. Otras aplicaciones en el sistema operativo no se ven afectadas, ya que la ejecución de JavaScript está deshabilitada.

Por el momento no hay parches disponibles, aunque los desarrolladores ya han confirmado el lanzamiento de la versión corregida Tails 5.1, programada para el 31 de mayo. Mientras tanto, la comunidad de Tails podrá usar la versión independiente del navegador en sistemas Windows, Linux y macOS.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

El cargo Vulnerabilidad día cero en Tails y TOR Browser expone la identidad de los usuarios. No hay parches disponibles apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario