Especialistas en seguridad informática reportan la detección de una vulnerabilidad severa en Vim, la versión mejorada del editor de texto Vi, presente en todos los sistemas UNIX y desarrollado por Bram Moolenar en 1991. Según el reporte, la explotación exitosa de esta vulnerabilidad podría resultar en un compromiso total del sistema afectado.

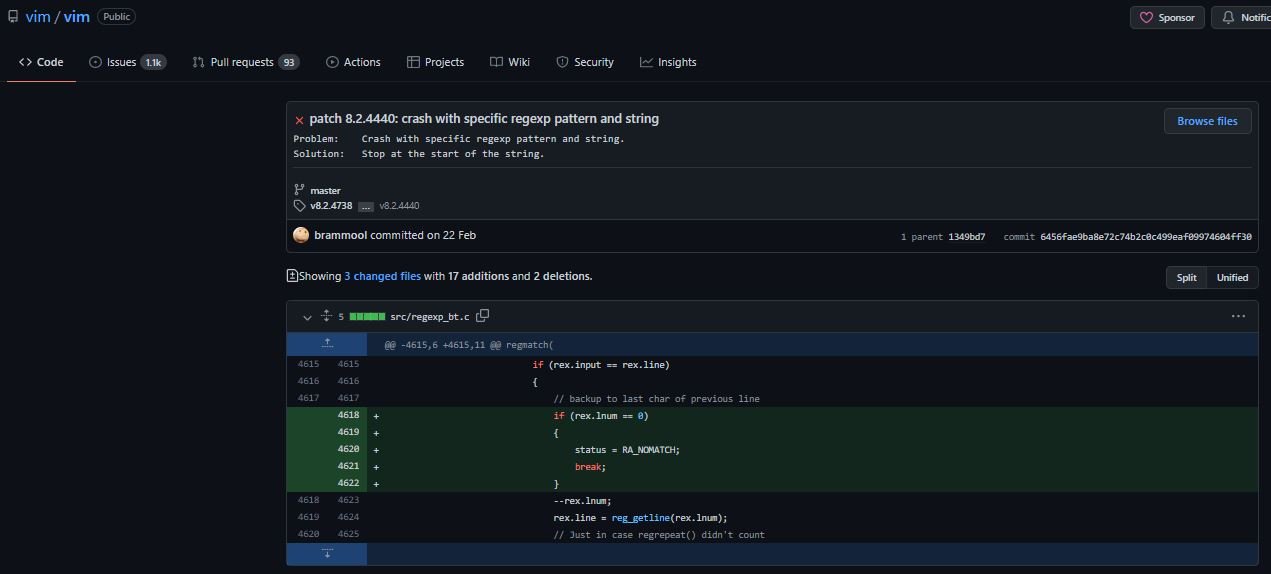

Identificada como CVE-2022-0729, la falla existe debido a un error de límite al procesar archivos en la aplicación permitiría a los actores de amenazas remotos ejecutar código arbitrario en el sistema de la víctima empleando archivos especialmente diseñados.

Esta es una vulnerabilidad de alta severidad y recibió un puntaje de 7.7/10 según el Common Vulnerability Scoring System (CVSS). Los expertos en seguridad informática señalan que la falla existe en todas las versiones de Vim anteriores a v8.2.4440.

Si bien la falla puede ser explotada por actores de amenazas remotos no autenticados, hasta el momento no se han identificado intentos de explotación activa o la existencia de una variante de malware vinculada a la explotación. Aún así, los desarrolladores de Vim recomiendan aplicar los parches disponibles a la brevedad para mitigar el riesgo de ataque al mínimo posible.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

El cargo Vulnerabilidad crítica de desbordamiento de búfer en el editor de texto Vim. Actualice sus servidores apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario