Según un reporte de Bitdefender, un grupo de hacking está tratando de comprometer sistemas Windows usando una nueva variante de ransomware identificada como Khonsari, el troyano de acceso remoto (RAT) Orcus y la vulnerabilidad día cero en Log4j.

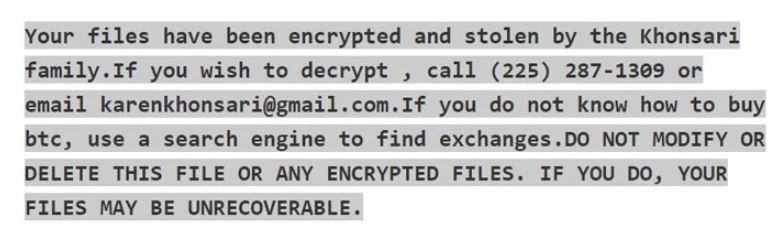

Esta campaña comienza con la explotación de la falla para descargar una carga adicional, un binario .NET que cifra todos los archivos con la extensión .khonsari e impide el acceso a los sistemas comprometidos. Al completarse la infección, aparecerá una nota de rescate mencionando: “Sus archivos han sido cifrados y robados por la familia Khonsari. Si quiere recuperarlos, llame al (225) 287-1309 o escriba a karenkhonsari(@)gmail.com”. La nota también incluye una amenaza en caso de que las víctimas traten de recuperar la información con sus propios sistemas de respaldo.

Como recordará, la falla identificada como CVE-2021-44228 permitiría a los actores de amenazas forzar la descarga de software malicioso, dando a los atacantes acceso privilegiado a redes corporativas.

La comunidad de la ciberseguridad comenzó a correr la voz sobre este riesgo de seguridad después de que la Agencia de Ciberseguridad y Seguridad de Infraestructura (CISA) emitiera una advertencia sobre la explotación activa de esta falla, lo que podría llevar a múltiples escenarios de riesgo, incluyendo el acceso sin restricciones a los sistemas vulnerables.

Según el reporte de CISA, los actores de amenazas podrían explotar la falla enviando solicitudes especialmente diseñadas con el fin de desplegar código arbitrario: “Las solicitudes maliciosas permiten a los atacantes tomar el control total del sistema para el despliegue de ransomware, robo de información y otros ataques”.

Por desgracia, la explotación generalizada de la falla no es el único inconveniente, ya que desde la aparición del exploit original se han detectado unas 60 variantes, lo que podría interpretarse como millones de intentos de ataque. Es más, los expertos de la firma de seguridad Check Point afirman haber bloqueado más de 850,000 intentos de ataque en los últimos días, detectados en Eusia, Estados Unidos, México, Alemania, Francia y algunas regiones de Asia.

Esta es una muestra de cómo las vulnerabilidades de seguridad identificadas en el software de código abierto podrían provocar serias amenazas para las organizaciones que incluyen dependencias estándar en sus sistemas informáticos, por lo que es necesario tomar todas las medidas de seguridad posibles para prevenir la explotación de esta falla.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

El cargo Vulnerabilidad día cero en Log4j es explotada para infectar con ransomware miles de sistemas expuestos apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario