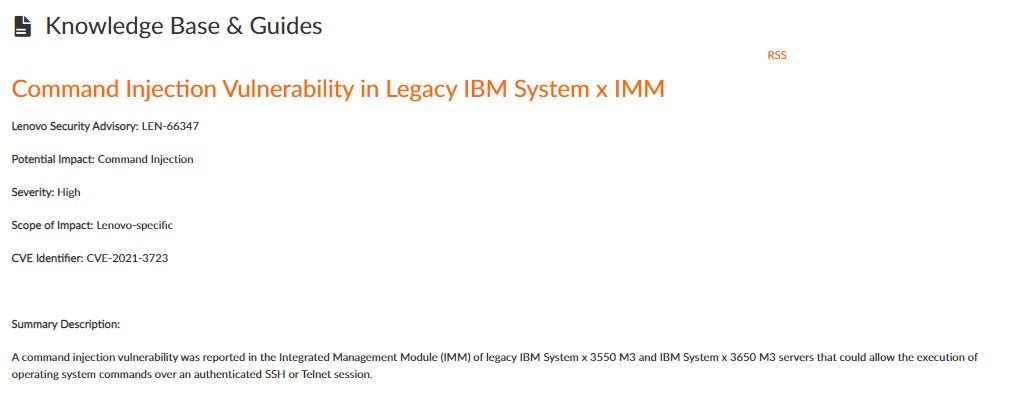

Expertos en ciberseguridad reportan que dos modelos de servidor IBM System x heredados y retirados del mercado en 2019 se ven expuestos a múltiples variantes de ataque debido a la presencia de una severa vulnerabilidad. Si bien esta falla no recibirá actualizaciones de seguridad, los fabricantes ya han ofrecido una solución alternativa para mitigar el riesgo de ataque. La vulnerabilidad fue identificada como CVE-2021-3723 y el reporte se atribuye al investigador Denver Abrey.

Según el reporte, los modelos vulnerables son IBM System x 3550 M3 e IBM System x 3650 M3, que son afectados por ataques de inyección de comandos. La explotación exitosa de las fallas permitiría que los actores de amenazas ejecuten comandos en el sistema operativo de cualquier servidor vulnerable a través de la aplicación Integrated Management Module (IMM), a cargo de la gestión de sistemas.

Tanto System x 3550 M3 como System x 3650 M3 fueron lanzados en abril de 2011 como soluciones para pequeñas y medianas empresas. En junio de 2015, Lenovo anunció que ambos sistemas se descontinuaron, pero recibirían actualizaciones de seguridad durante cinco años adicionales.

Este año, una alerta de seguridad de Lenovo señala que la explotación de esta falla permitiría la ejecución de código en el firmware de IMM, además de que conduciría a la ejecución de comandos a través de una sesión SSH o Telnet autenticada.

Como algunos usuarios recordarán, Secure Shell (SSH) es un protocolo de comunicación cifrada que permite la comunicación entre dos sistemas. Por otra parte, Telnet es un protocolo de red que permite a los usuarios iniciar sesión en otros equipos en la misma red, aunque las comunicaciones en este protocolo no están cifradas de forma predeterminada.

Este no es el primer reporte de esta naturaleza. A mediados de 2020 se reportaron ocho fallas en IMM2, la versión mejorada de IMM; estos reportes estaban relacionados con errores en el código del lado del cliente a cargo de la implementación del protocolo SSH2. Lenovo dejó de dar soporte de seguridad y software para System x 3550 y 3650 en diciembre de 2019.

El reporte incluye una serie de recomendaciones de seguridad que los usuarios de implementaciones afectadas deberán implementar para evitar el riesgo de explotación:

- Deshabilitar SSH y Telnet

- Cambiar la contraseña de administrador predeterminada durante la configuración inicial

- Habilitar una política de contraseñas seguras

- Conceder acceso sólo a administradores de confianza

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

El cargo CVE-2021-3723: Vulnerabilidad de inyección de comandos sin corregir afecta a IBM System x 3550 M3 e IBM System x 3650 M3 apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario