Un reciente reporte de seguridad menciona que se ha publicado una filtración en dark web que contiene las claves de acceso a más de 1.3 millones de servidores de escritorio remoto de Windows. Este es un claro indicio de los alcances del cibercrimen e incluso podría ser vinculante a otros incidentes de los que se sabe poco.

No todo son malas noticias, ya que los administradores de red también se beneficiarán de un nuevo servicio lanzado por la firma de ciberseguridad Advanced Intel llamado RDPwned que permite verificar si las credenciales RDP de una organización se han vendido en el mercado negro del hacking.

Como recordará, el Protocolo de escritorio remoto (RDP) es una solución de acceso remoto de Microsoft que permite a los usuarios acceder de forma remota a las aplicaciones y al escritorio de un dispositivo Windows. Debido a su uso frecuente en redes corporativas, los hackers maliciosos desarrollar un mercado importante en torno al robo y venta de las credenciales de acceso robadas a múltiples organizaciones públicas y privadas.

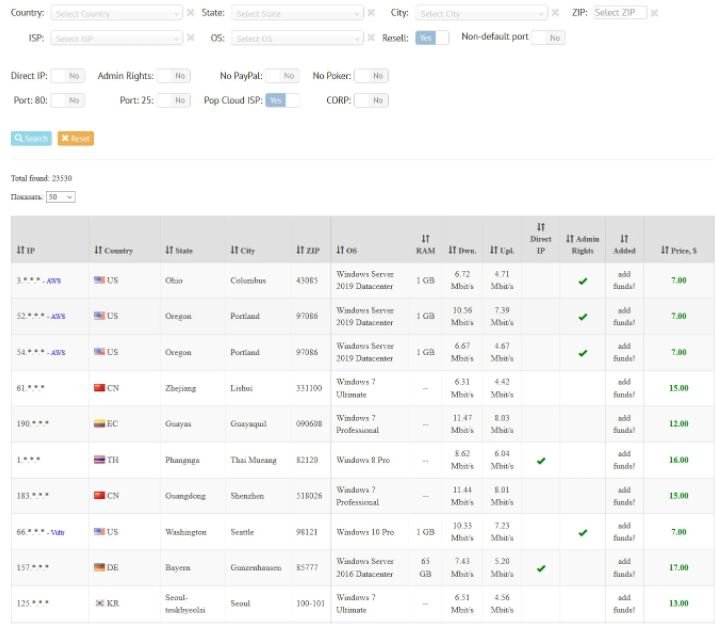

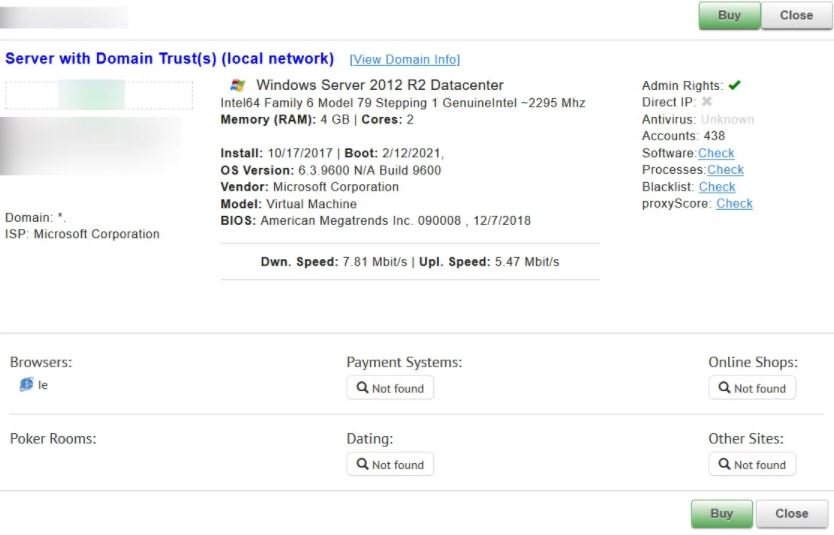

Ultimate Anonymity Services (UAS) es una plataforma donde los desarrolladores pueden comprar credenciales de inicio de sesión de Windows Remote Desktop, números de seguridad social y acceso a servidores proxy SOCKS. Acorde a los expertos en ciberseguridad, el rasgo más destacado de UAS es que los clientes potenciales pueden realiza una verificación manual de las credenciales de cuentas RDP vendidas, además de solicitar servicios de atención al cliente y guías de uso de la información robada.

Los clientes potenciales pueden profundizar en cada servidor para ver la cantidad de cuentas de Windows, la velocidad de la conexión a Internet, el hardware del servidor y más, como se muestra a continuación.

Acorde a los informes más recientes, UAS está vendiendo al menos 23 mil credenciales de acceso RDP.

El especialista en ciberseguridad Vitali Kremez lanzó un servicio llamado RDPwned, que cualquier usuario individual u organización podrá emplear para saber si sus servidores se encuentran en las bases de datos de plataformas de hacking como UAS: “RDPwned ayudará a los administradores a obtener más información sobre incidentes de seguridad anteriores, además de poder resolver problemas antes de que se conviertan en un compromiso masivo de sus activos.”

Para utilizar el servicio, Kremez menciona que las empresas tendrían que enviar la información de contacto de un ejecutivo o administrador de la empresa. Una vez que se verifique la identidad del usuario, los expertos de Advanced Intel confirmarán si los servidores de la empresa están listados en RDPwned. Los visitantes pueden realizar esta búsqueda a través de DNS inversos, direcciones IP y nombres de dominio.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

El cargo Más de 1 millón de credenciales para acceder a servidores Windows RDP a la venta en foro de hacking en dark web apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario