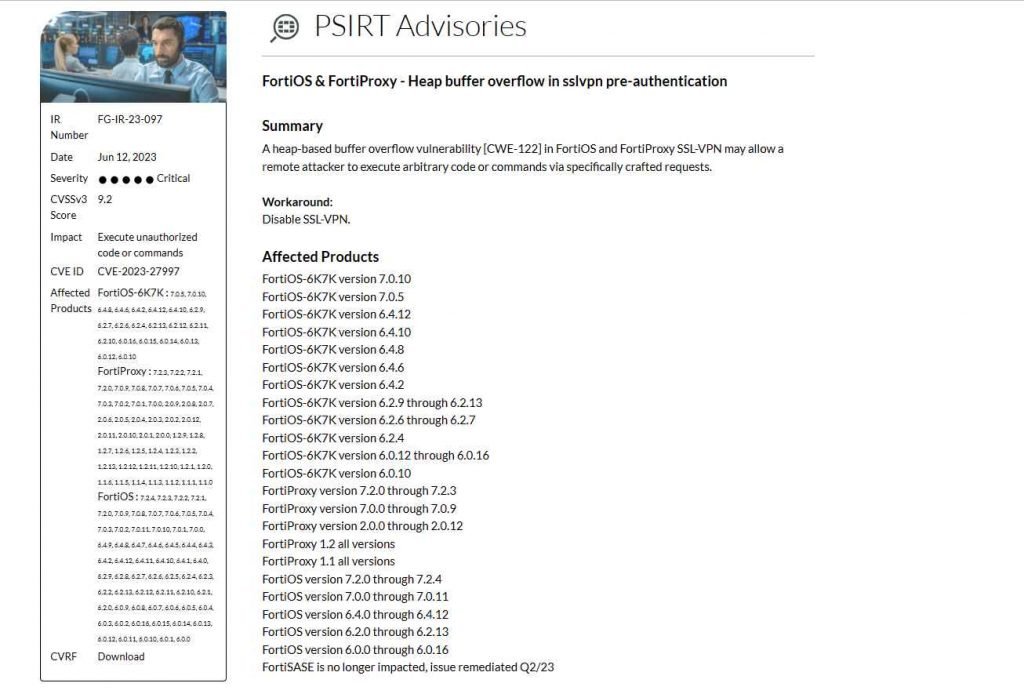

Los expertos en seguridad de Bishop Fox identificaron un problema importante en varios firewalls de FortiGate y le asignaron el identificador de seguimiento CVE-2023-27997. Esta falla pone en peligro a los firewalls, a pesar de una actualización reciente del parche de seguridad que lanzó Fortinet.

Este error, que se conoce como falla RCE (que significa “Ejecución remota de código”), se puede encontrar en FortiOS, que es el sistema operativo conectado para Security Fabric de Fortinet. Esta grave vulnerabilidad recibió una puntuación de 9,8 sobre 10. Hay alrededor de 490 000 interfaces SSL VPN en Internet que son vulnerables, y aproximadamente el 69 % de ellas no se han parcheado. A pesar de que este error RCE, que significa ejecución remota de código, fue causado por un problema de desbordamiento de búfer basado en montón en FortiOS. Hay alrededor de 490 000 interfaces SSL VPN en Internet que son vulnerables, y aproximadamente el 69 % de ellas no se han parcheado. A pesar de que este error RCE, que significa ejecución remota de código, fue causado por un problema de desbordamiento de búfer basado en montón en FortiOS.

La explotación de este defecto se puede utilizar para hacer las siguientes cosas:

Rompe el heap

Establece una conexión con el servidor del atacante

Descarga el binario BusyBox

Abre un shell interactivo

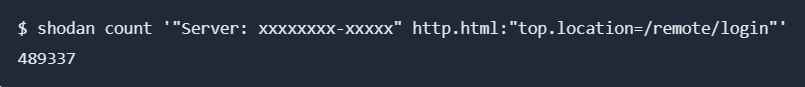

En un sistema de 64 bits, el exploit puede ejecutarse en un solo segundo, que es mucho más rápido que el ritmo que se muestra en el video de ejemplo. Los investigadores pudieron ubicar máquinas que tienen puertos SSL VPN accesibles con la ayuda del motor de búsqueda Shodan.

Al buscar dispositivos que tenían encabezados de respuesta HTTP especificados, pudieron encontrar máquinas que redirigirían a ‘/remote/login’, lo que indicaba que había una interfaz SSL VPN expuesta.

Hubo una variedad de grados de vulnerabilidad Xortigate (CVE-2023-27997) entre los 489,337 dispositivos que fueron descubiertos por la consulta. Después de un examen más detenido, se descubrió que 153 414 dispositivos se habían actualizado a una versión más segura de FortiOS.

La estimación anterior de 250 000 firewalls FortiGate vulnerables generados a partir de consultas menos confiables ha sido superada por la nueva cifra de aproximadamente 335 900 firewalls FortiGate vulnerables accesibles desde la web.

El código de explotación de prueba de concepto para problemas de gravedad crítica es accesible al público, lo que hace que los dispositivos en cuestión sean susceptibles de ser atacados. En este momento, la única solución que se puede usar es “Deshabilitar SSL-VPN”.

Para proteger los activos importantes, se recomienda encarecidamente reparar las principales vulnerabilidades lo antes posible, especialmente aquellas que son susceptibles de explotación comprobada. Esta vulnerabilidad, CVE-2023-27997, puede provocar filtraciones de datos, ataques de ransomware y otras repercusiones graves.

En la siguiente lista, encontrará todos los productos que se ven afectados por esto:

El cargo 335,000 firewalls Fortinet FortiGate utilizados en el mundo podrían ser hackeado con ransomware apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario