Especialistas de un curso de hacking reportan que Data Viper, una empresa de seguridad informática emergente, sufrió un ciberataque que derivó en la exposición de su base de datos en línea. Data Viper recolecta información expuesta en más de 8 mil incidentes de brechas de datos, incluyendo registros de alrededor de 15 mil millones de nombres de usuario, contraseñas y otros datos.

Además de exponer la información en línea, el responsable del ataque afirma que la base de datos está a la venta en dark web. La firma recopiló datos de miles de incidentes de seguridad, incluso podría haber obtenido información de compañías que ignoran que han sido hackeadas.

Fundada por el experto en ciberseguridad Vinny Troia, Data Viper se identifica como una plataforma de inteligencia diseñada para proporcionar a las organizaciones la mayor colección de información privada, canales de hacking y bases de datos expuestas en línea. Acorde a especialistas del curso de hacking, firmas como esta venden acceso a colecciones de información similares con fines de investigación policial, prevención de fraude, entre otros.

Este es un mercado muy competitivo, por lo que Data Viper trata de diferenciarse de sus competidores ofreciendo a los interesados acceso a “datos de incidentes privados y no revelados”. En reportes anteriores, el propio Troia ha reconocido que se hace pasar por comprador o vendedor de información robada en foros de dark web.

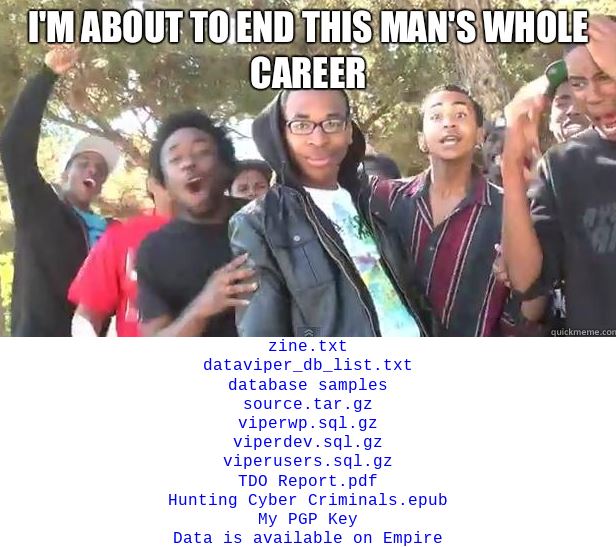

A pesar de que esta práctica no es poco común, las cosas parecen haber salido mal para esta firma. Hace unos días, un usuario publicó un enlace en foros de hacking donde describe cómo hackeó Data Viper después de haber permanecido en las redes de la compañía por meses para finalmente extraer cientos de GB de datos privados. Además, el hacker incluyó enlaces a múltiples anuncios en el foro de hacking Empire Market donde se informa sobre la venta de cientos de millones de detalles de cuentas expuestas, almacenadas por Data Viper.

Si bien algunas de las bases de datos a la venta están relacionadas con incidentes anteriormente reportados, otros grupos de datos a la venta pertenecen a compañías que no han reportado incidentes, o bien ignoran que han sido hackeadas, mencionan los expertos del curso de hacking.

A través de su cuenta de Twitter, Troia reconoció el hackeo de su compañía, aunque señala que el actor de amenazas solo tiene acceso al servidor de desarrollo de Data Viper, por lo que los sistemas críticos de la firma, relacionados con el almacenamiento de información, siguen protegidos. Troia agrega que él atribuye el ataque a un intento de intimidación después de que declarara que planea revelar las identidades de los hackers responsables de incidentes de brecha de datos relevantes.

El investigador asegura que el grupo de hackers conocido como “GnosticPlayers” o “Shiny Hunters” ha irrumpido en los sistemas de múltiples sitios web empleando métodos similares, que incluyen dirigir a los desarrolladores de estos sitios empleado ataques de relleno de credenciales para iniciar sesión en sus cuentas de GitHub.

Troia concluyó mencionando que el incidente en Data Viper no fue producto de un ataque de relleno de credenciales, sino que se produjo debido a que uno de sus desarrolladores expuso accidentalmente las credenciales de acceso al repositorio de la compañía.

Aunque técnicamente la venta de bases de datos hackeadas no se considera ilegal en E.U., el Departamento de Justicia (DOJ) ha emprendido múltiples labores en contra de estas prácticas. Hace unos meses las autoridades tomaron control del dominio WeLeakInfo.com, una plataforma de venta de datos extraídos en incidentes de ciberseguridad; otros sitios similares han sido eliminados por el DOJ.

Para mayores informes sobre vulnerabilidades, exploits, variantes de malware y riesgos de seguridad informática, se recomienda ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS), al igual que a las plataformas oficiales de las compañías tecnológicas.

El cargo Hacker cobra venganza de una empresa de ciberseguridad y filtra todos sus datos apareció primero en Noticias de seguridad informática | Ciberseguridad | Hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario