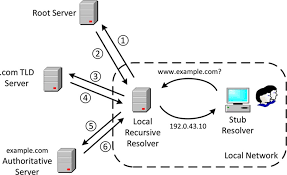

MASSDNS es un stub resolver especializado de alto rendimiento (stub resolver significa que también se puede llamar a un cliente como stub resolver integrado dentro del sistema operativo) capaz de resolver 3 millones 500 mil entradas de dominio por segundo. Su alto rendimiento se debe a que los desarrolladores de esta herramienta utilizaron una programación personalizada basada en pila en lugar de utilizar la biblioteca LDNS de Linux que contiene una función que simplifica la programación de DNS, como comentaron los especialistas en hacking ético del Instituto Internacional de Seguridad Cibernética (IICS). Un MASSDNS es una herramienta que utiliza un método recursivo predeterminado para resolver nombres de dominio.

‘RECURSIVO’ (Una resolución recursiva es un tipo de consulta en la que el servidor DNS, que recibió su consulta, hará todo el trabajo de obtener la respuesta de todas las formas posibles y se la enviará de vuelta. Durante este proceso, el servidor DNS también puede consultar otros servidores DNS en Internet en su nombre, para obtener la respuesta). También podemos usar un método no recursivo para resolver nombres de dominio.

‘NO RECURSIVO‘(DNS Resolver ya conoce la respuesta, que ya está almacenada en la caché)

INSTALACIÓN DE MASSDNS

Nota: Se ha utilizado Kali Linux 2019, 64 bits para la instalación de la herramienta MASSDNS.

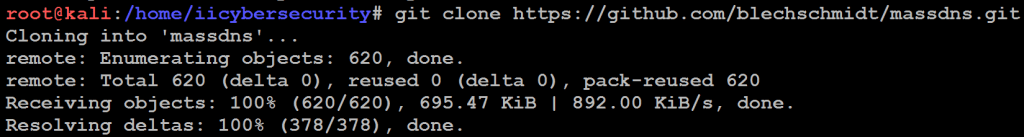

- Ejecute Kali Linux en su sistema, abra la terminal y escriba:

git clone https://ift.tt/2uY6vx2

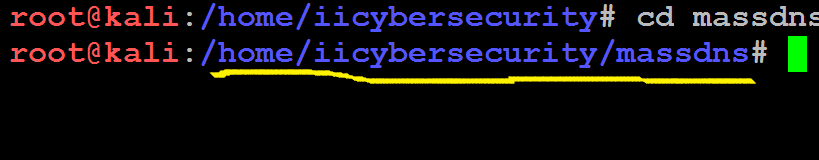

- Después de clonar este repositorio, cambie el directorio a la carpeta massdns

- Escriba cd massdns

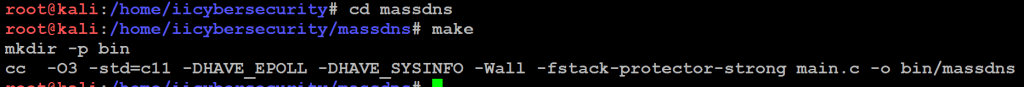

- La herramienta ha sido descargada pero aún no puede instalarla escribiendo massdns, pues contiene un archivo de creación que debe ejecutarse, pues tiene algunas fuentes que deben compilarse para iniciar o construir la herramienta

- Escriba make para construir la herramienta

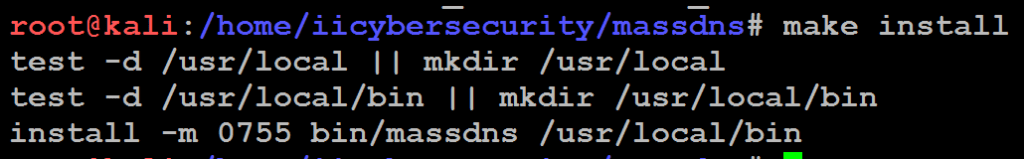

- Escriba make install para instalar su herramienta

- Después de realizar todos los pasos anteriores, su herramienta ya está lista para ejecutarse escribiendo el comando massdns

# massdns

Usage: massdns [options] [domainlist]

-b --bindto Bind to IP address and port. (Default: 0.0.0.0:0)

--busy-poll Use busy-wait polling instead of epoll.

-c --resolve-count Number of resolves for a name before giving up. (Default: 50)

--drop-group Group to drop privileges to when running as root. (Default: nogroup)

--drop-user User to drop privileges to when running as root. (Default: nobody)

--flush Flush the output file whenever a response was received.

-h --help Show this help.

-i --interval Interval in milliseconds to wait between multiple resolves of the same

domain. (Default: 500)

-l --error-log Error log file path. (Default: /dev/stderr)

--norecurse Use non-recursive queries. Useful for DNS cache snooping.

-o --output Flags for output formatting.

--predictable Use resolvers incrementally. Useful for resolver tests.

--processes Number of processes to be used for resolving. (Default: 1)

-q --quiet Quiet mode.

--rcvbuf Size of the receive buffer in bytes.

--retry Unacceptable DNS response codes. (Default: REFUSED)

-r --resolvers Text file containing DNS resolvers.

--root Do not drop privileges when running as root. Not recommended.

-s --hashmap-size Number of concurrent lookups. (Default: 10000)

--sndbuf Size of the send buffer in bytes.

--sticky Do not switch the resolver when retrying.

--socket-count Socket count per process. (Default: 1)

-t --type Record type to be resolved. (Default: A)

--verify-ip Verify IP addresses of incoming replies.

-w --outfile Write to the specified output file instead of standard output.

Output flags:

S - simple text output

F - full text output

B - binary output

J - ndjson output

Advanced flags for the simple output mode:

d - Include records from the additional section.

i - Indent any reply record.

l - Separate replies using a line feed.

m - Only output reply records that match the question name.

n - Include records from the answer section.

q - Print the question.

r - Prepend resolver IP address, Unix timestamp and return code to the question line.

s - Separate packet sections using a line feed.

t - Include TTL and record class within the output.

u - Include records from the authority section.

- Ahora podemos comenzar a usar la herramienta

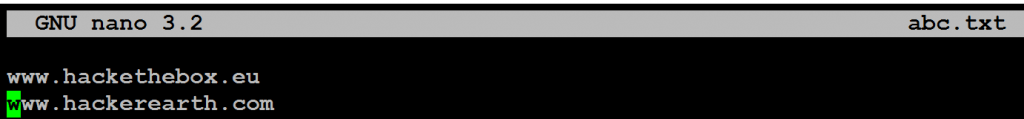

- Crearemos un archivo abc.txt y mencionaremos algunos nombres de dominio que desea resolver. Mencionamos 2 dominios en un abc.txt

www.hackthebox.eu www.hackerearth.com

- Para crear un nombre de archivo abc.txt, escriba el comando nano abc.txt

- Ahora inserte las dos direcciones URL en el archivo abc.txt y guarde el contenido con Ctrl + O, luego presione Enter y salga del archivo Ctrl + X

- Ahora, de acuerdo con la sintaxis del uso definido por el desarrollador, habíamos preparado nuestra lista de dominios y ya tenemos el archivo de texto resolvers.txt integrado en el paquete por el desarrollador

- Podemos ver el contenido del archivo resolvers.txt cambiando primero el directorio a massdns y luego escribiendo este comando #cat lists/resolvers.txt. Esto mostrará todos los servidores de resolución que están en el archivo resolvers.txt

- Ahora resolvamos los dos dominios que tenemos en nuestro archivo abc.txt

- Para esto, escriba el comando massdns –r lists/resolvers.txt abc.txt

- Después de ejecutar, obtendremos los registros como el servidor de nombres, el nombre canónico, los registros A o AAAA y algunos registros adicionales

massdns -r lists/resolvers.txt abc.txt Privileges have been dropped to "nobody:nogroup" for security reasons. Processed queries: 0 Received packets: 0 Progress: 0.00% (00 h 00 min 00 sec / 00 h 00 min 00 sec) Current incoming rate: 0 pps, average: 0 pps Current success rate: 0 pps, average: 0 pps Finished total: 0, success: 0 (0.00%) Mismatched domains: 0 (0.00%), IDs: 0 (0.00%) Failures: 0: 0.00%, 1: 0.00%, 2: 0.00%, 3: 0.00%, 4: 0.00%, 5: 0.00%, 6: 0.00%, 7: 0.00%, 8: 0.00%, 9: 0.00%, 10: 0.00%, 11: 0.00%, 12: 0.00%, 13: 0.00%, 14: 0.00%, 15: 0.00%, 16: 0.00%, 17: 0.00%, 18: 0.00%, 19: 0.00%, 20: 0.00%, 21: 0.00%, 22: 0.00%, 23: 0.00%, 24: 0.00%, 25: 0.00%, 26: 0.00%, 27: 0.00%, 28: 0.00%, 29: 0.00%, 30: 0.00%, 31: 0.00%, 32: 0.00%, 33: 0.00%, 34: 0.00%, 35: 0.00%, 36: 0.00%, 37: 0.00%, 38: 0.00%, 39: 0.00%, 40: 0.00%, 41: 0.00%, 42: 0.00%, 43: 0.00%, 44: 0.00%, 45: 0.00%, 46: 0.00%, 47: 0.00%, 48: 0.00%, 49: 0.00%, 50: 0.00%, Response: | Success: | Total: OK: | 0 ( 0.00%) | 0 ( 0.00%) NXDOMAIN: | 0 ( 0.00%) | 0 ( 0.00%) SERVFAIL: | 0 ( 0.00%) | 0 ( 0.00%) REFUSED: | 0 ( 0.00%) | 0 ( 0.00%) FORMERR: | 0 ( 0.00%) | 0 ( 0.00%) ;; Server: 206.248.95.194:53 ;; Size: 285 ;; Unix time: 1582114214 ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 54368 ;; flags: qr rd ra ; QUERY: 1, ANSWER: 3, AUTHORITY: 4, ADDITIONAL: 4 ;; QUESTION SECTION: www.hackerearth.com. IN A ;; ANSWER SECTION: www.hackerearth.com. 60 IN A 52.76.81.127 www.hackerearth.com. 60 IN A 54.169.98.191 www.hackerearth.com. 60 IN A 52.76.244.185 ;; AUTHORITY SECTION: hackerearth.com. 1786 IN NS ns-989.awsdns-59.net. hackerearth.com. 1786 IN NS ns-73.awsdns-09.com. hackerearth.com. 1786 IN NS ns-1300.awsdns-34.org. hackerearth.com. 1786 IN NS ns-1709.awsdns-21.co.uk. ;; ADDITIONAL SECTION: ns-73.awsdns-09.com. 4443 IN A 205.251.192.73 ns-989.awsdns-59.net. 2264 IN A 205.251.195.221 ns-1300.awsdns-34.org. 9582 IN A 205.251.197.20 ns-1709.awsdns-21.co.uk. 8646 IN A 205.251.198.173 ;; Server: 212.94.32.32:53 ;; Size: 90 ;; Unix time: 1582114214 ;; ->>HEADER<<- opcode: QUERY, status: NXDOMAIN, id: 13441 ;; flags: qr rd ra ; QUERY: 1, ANSWER: 0, AUTHORITY: 1, ADDITIONAL: 0 ;; QUESTION SECTION: www.hackethebox.eu. IN A ;; AUTHORITY SECTION: eu. 600 IN SOA nl.dns.eu. tech.eurid.eu. 1060075683 3600 1800 3600000 600 Processed queries: 2 Received packets: 2 Progress: 100.00% (00 h 00 min 00 sec / 00 h 00 min 00 sec) Current incoming rate: 12 pps, average: 12 pps Current success rate: 12 pps, average: 12 pps Finished total: 2, success: 2 (100.00%) Mismatched domains: 0 (0.00%), IDs: 0 (0.00%) Failures: 0: 100.00%, 1: 0.00%, 2: 0.00%, 3: 0.00%, 4: 0.00%, 5: 0.00%, 6: 0.00%, 7: 0.00%, 8: 0.00%, 9: 0.00%, 10: 0.00%, 11: 0.00%, 12: 0.00%, 13: 0.00%, 14: 0.00%, 15: 0.00%, 16: 0.00%, 17: 0.00%, 18: 0.00%, 19: 0.00%, 20: 0.00%, 21: 0.00%, 22: 0.00%, 23: 0.00%, 24: 0.00%, 25: 0.00%, 26: 0.00%, 27: 0.00%, 28: 0.00%, 29: 0.00%, 30: 0.00%, 31: 0.00%, 32: 0.00%, 33: 0.00%, 34: 0.00%, 35: 0.00%, 36: 0.00%, 37: 0.00%, 38: 0.00%, 39: 0.00%, 40: 0.00%, 41: 0.00%, 42: 0.00%, 43: 0.00%, 44: 0.00%, 45: 0.00%, 46: 0.00%, 47: 0.00%, 48: 0.00%, 49: 0.00%, 50: 0.00%, Response: | Success: | Total: OK: | 1 ( 50.00%) | 1 ( 50.00%) NXDOMAIN: | 1 ( 50.00%) | 1 ( 50.00%) SERVFAIL: | 0 ( 0.00%) | 0 ( 0.00%) REFUSED: | 0 ( 0.00%) | 0 ( 0.00%) FORMERR: | 0 ( 0.00%) | 0 ( 0.00%)

- De forma similar, si desea un registro particular, como A, AAAA, NS, MX, puede especificar el registro usando el comando massdns –r lists/resolvers.txt –t NS abc.txt. Este comando se usa para recuperar el nombre de servidor del dominio dado

- También puede emplear el modo silencioso, usando el comando: massdns –r lists/resolvers.txt –-quiet abc.txt

# massdns -r lists/resolvers.txt --quiet abc.txt ;; Server: 35.8.2.41:53 ;; Size: 90 ;; Unix time: 1582113398 ;; ->>HEADER<<- opcode: QUERY, status: NXDOMAIN, id: 18688 ;; flags: qr rd ra ; QUERY: 1, ANSWER: 0, AUTHORITY: 1, ADDITIONAL: 0 ;; QUESTION SECTION: www.hackethebox.eu. IN A ;; AUTHORITY SECTION: eu. 370 IN SOA nl.dns.eu. tech.eurid.eu. 1060074961 3600 1800 3600000 600 ;; Server: 212.1.118.3:53 ;; Size: 90 ;; Unix time: 1582113398 ;; ->>HEADER<<- opcode: QUERY, status: NXDOMAIN, id: 27638 ;; flags: qr rd ra ; QUERY: 1, ANSWER: 0, AUTHORITY: 1, ADDITIONAL: 0 ;; QUESTION SECTION: www.hackerearth.eu. IN A ;; AUTHORITY SECTION: eu. 370 IN SOA nl.dns.eu. tech.eurid.eu. 1060074961 3600 1800 3600000 600

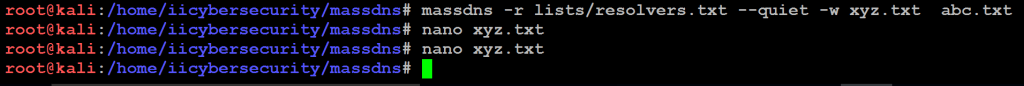

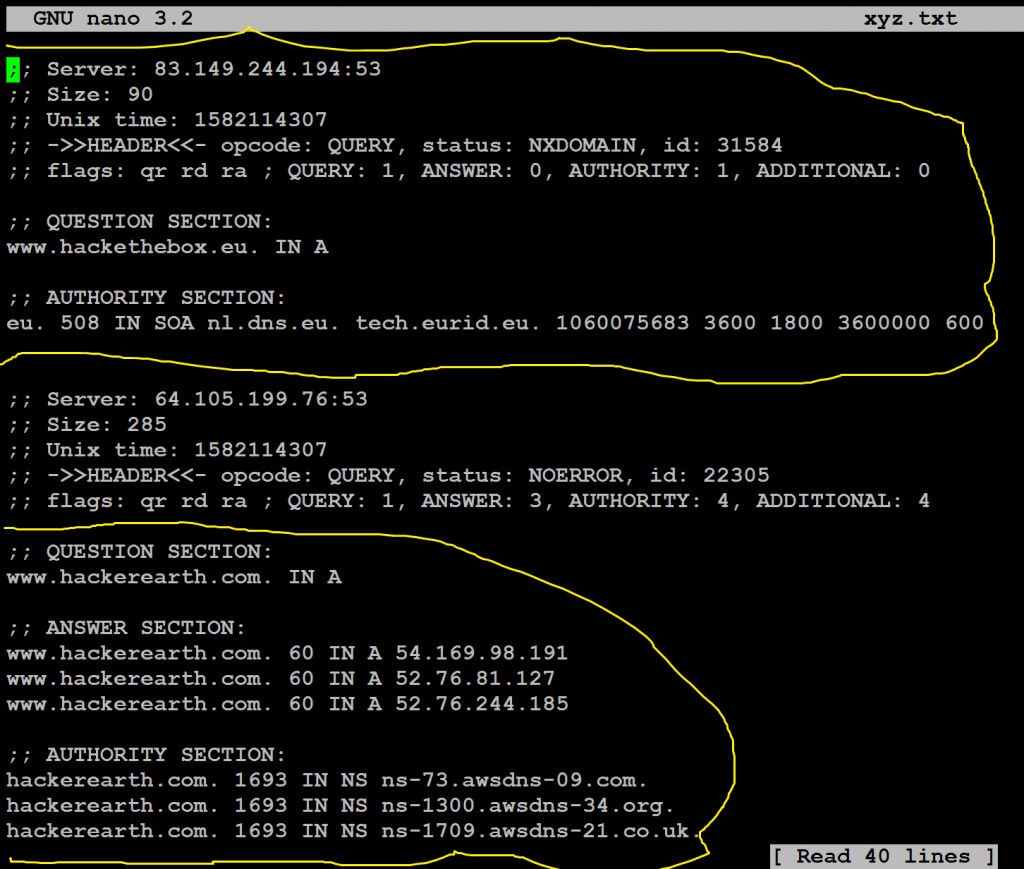

- Si desea guardar los resultados en un archivo, entonces usamos el comando: massdns –r lists / resolvers.txt –t NS –w xyz.txt abc.txt

- Esto guardará los resultados en xyz.txt y puede ver el contenido de este archivo utilizando el comando cat xyz.txt

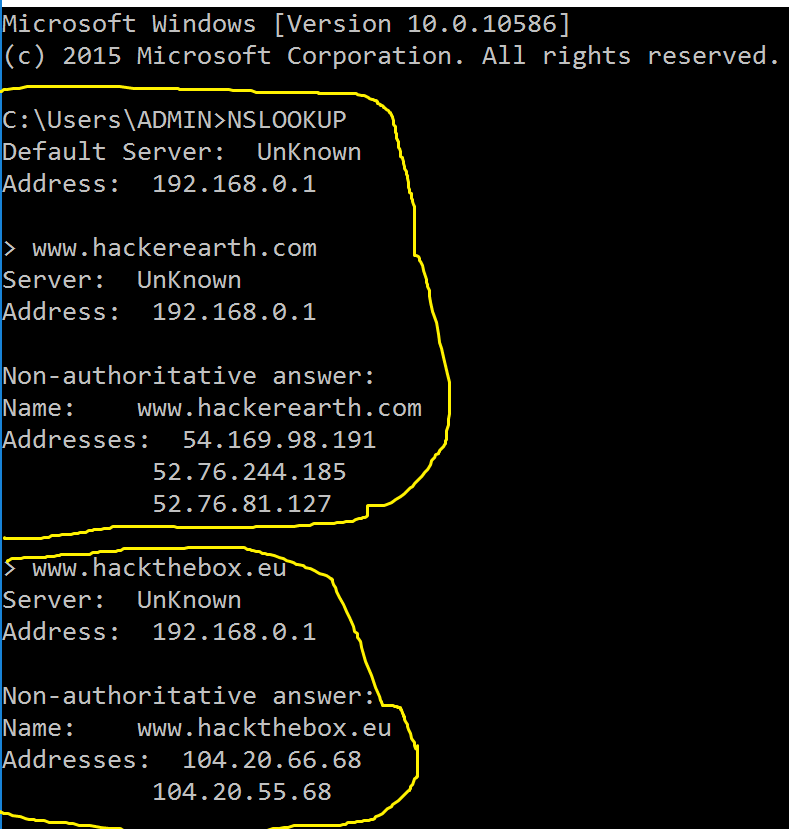

MASSDNS vs NSLOOKUP

- Aquí podemos decidir el número de búsquedas simultáneas, pero no podemos hacerlo en Windows CMD

- En Windows, NSLOOKUP es un comando que usamos para encontrar la información de DNS de cualquier sitio web. Pero aquí podemos tener varias búsquedas al mismo tiempo

- Podemos tener búsquedas concurrentes escribiendo el comando:

massdns –r lists/resolvers.txt –hashmapsize abc.txt

- Por defecto tiene la configuración para mostrar 1000 búsquedas a la vez, pero tiene un límite que varía entre 1 y 18446744073709551615

- Pero en el shell de comandos de Windows no podemos ver más de una búsqueda

- Si queremos hacer el proceso de manera no recursiva, podemos hacerlo usando el comando massdns –r lists/resolvers.txt –-norecurse abc.tx

- Podemos ocultar todo el proceso del backend y podemos ver los resultados del parámetro –quiet por el comando anterior

- Es posible muchas otras tareas dependiendo de las necesidades de los especialistas en hacking ético

¿Por qué es necesario saber usar esta herramienta?

Acorde a los investigadores de hacking ético del Instituto Internacional de Seguridad Cibernética (IICS), existen muchas herramientas para resolver DNS en el mercado, pero elegimos esta herramienta debido a que:

- La latencia de tiempo en comparación con las otras herramientas es inferior al 1.5-2% del tiempo que tardan las otras herramientas

- Además, esta herramienta tiene una lista de ‘resolvers’, que acelera el tiempo de resolución reduciendo el número de saltos y permitiendo la opción de tener una ruta más corta para el destino

Aquí está la representación de un pequeño experimento con otra herramienta (Dig)

- Dig también es una herramienta de línea de comandos para consultar el sistema de nombres de dominio (DNS)

- En primer lugar, tomamos 24 dominios que pasaron por ambas herramientas

- Se crea un archivo con dominios, denominado iot.txt para 24 dominios

webmagnat.ro nickelfreesolutions.com scheepvaarttelefoongids.nl tursan.net plannersanonymous.com doing.fr saltstack.com deconsquad.com migom.com tjprc.org worklife.dk inno-make.com food-hub.org bikemastertool.com betenbewegen.de vk.me twotigersports.com 517mrt.com siel.nl e-hps.com infowheel.com synirc.net abuliyan.com easy-ways.com

- La latencia de tiempo tomada por Dig es de aproximadamente 10 segundos en la configuración de laboratorio, mencionan los expertos en hacking ético

dig -f iot.txt ; <<>> DiG 9.11.5-P1-1-Debian <<>> webmagnat.ro ;; global options: +cmd ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 17487 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 2, ADDITIONAL: 3 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;webmagnat.ro. IN A ;; ANSWER SECTION: webmagnat.ro. 10800 IN A 85.25.207.218 ;; AUTHORITY SECTION: webmagnat.ro. 10800 IN NS ns1.webmagnat.ro. webmagnat.ro. 10800 IN NS ns2.webmagnat.ro. ;; ADDITIONAL SECTION: ns1.webmagnat.ro. 10800 IN A 85.25.207.218 ns2.webmagnat.ro. 10800 IN A 85.25.207.218 ;; Query time: 635 msec ;; SERVER: 192.168.0.1#53(192.168.0.1) ;; WHEN: Wed Feb 19 04:25:36 PST 2020 ;; MSG SIZE rcvd: 125 ; <<>> DiG 9.11.5-P1-1-Debian <<>> nickelfreesolutions.com ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 27270 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 2, ADDITIONAL: 3 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;nickelfreesolutions.com. IN A ;; ANSWER SECTION: nickelfreesolutions.com. 600 IN A 184.168.131.241 ;; AUTHORITY SECTION: nickelfreesolutions.com. 3600 IN NS ns63.domaincontrol.com. nickelfreesolutions.com. 3600 IN NS ns64.domaincontrol.com. ;; ADDITIONAL SECTION: ns63.domaincontrol.com. 6454 IN A 97.74.101.42 ns64.domaincontrol.com. 6885 IN A 173.201.69.42 ;; Query time: 394 msec ;; SERVER: 192.168.0.1#53(192.168.0.1) ;; WHEN: Wed Feb 19 04:25:36 PST 2020 ;; MSG SIZE rcvd: 152 ; <<>> DiG 9.11.5-P1-1-Debian <<>> scheepvaarttelefoongids.nl ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 30333 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 2, ADDITIONAL: 3 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;scheepvaarttelefoongids.nl. IN A ;; ANSWER SECTION: scheepvaarttelefoongids.nl. 3600 IN A 94.126.71.64 ;; AUTHORITY SECTION: scheepvaarttelefoongids.nl. 3599 IN NS ns0.co-co.nl. scheepvaarttelefoongids.nl. 3599 IN NS ns1.co-co.nl. ;; ADDITIONAL SECTION: ns0.co-co.nl. 3599 IN A 188.122.89.150 ns1.co-co.nl. 3599 IN A 141.138.205.119 ;; Query time: 298 msec ;; SERVER: 192.168.0.1#53(192.168.0.1) ;; WHEN: Wed Feb 19 04:25:37 PST 2020 ;; MSG SIZE rcvd: 145 ; <<>> DiG 9.11.5-P1-1-Debian <<>> tursan.net ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 19418 ;; flags: qr rd ra; QUERY: 1, ANSWER: 2, AUTHORITY: 2, ADDITIONAL: 3 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;tursan.net. IN A ;; ANSWER SECTION: tursan.net. 300 IN A 104.27.156.203 tursan.net. 300 IN A 104.27.157.203 ;; AUTHORITY SECTION: tursan.net. 10800 IN NS terry.ns.cloudflare.com. tursan.net. 10800 IN NS serena.ns.cloudflare.com. ;; ADDITIONAL SECTION: terry.ns.cloudflare.com. 1568 IN A 173.245.59.237 serena.ns.cloudflare.com. 9826 IN A 173.245.58.220 ;; Query time: 177 msec ;; SERVER: 192.168.0.1#53(192.168.0.1) ;; WHEN: Wed Feb 19 04:25:37 PST 2020 ;; MSG SIZE rcvd: 161 ; <<>> DiG 9.11.5-P1-1-Debian <<>> plannersanonymous.com ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 32916 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 2, ADDITIONAL: 3 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;plannersanonymous.com. IN A ;; ANSWER SECTION: plannersanonymous.com. 3600 IN A 209.99.64.44 ;; AUTHORITY SECTION: plannersanonymous.com. 10800 IN NS this-domain-for-sale.com. plannersanonymous.com. 10800 IN NS ns.buydomains.com. ;; ADDITIONAL SECTION: ns.buydomains.com. 4157 IN A 52.4.207.204 this-domain-for-sale.com. 4157 IN A 52.20.26.87 ;; Query time: 371 msec ;; SERVER: 192.168.0.1#53(192.168.0.1) ;; WHEN: Wed Feb 19 04:25:37 PST 2020 ;; MSG SIZE rcvd: 161 ; <<>> DiG 9.11.5-P1-1-Debian <<>> doing.fr ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 23501 ;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 2, ADDITIONAL: 3 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;doing.fr. IN A ;; ANSWER SECTION: doing.fr. 600 IN A 91.103.232.161 ;; AUTHORITY SECTION: doing.fr. 10799 IN NS dns2.doing-net.com. doing.fr. 10799 IN NS dns1.doing-net.com. ;; ADDITIONAL SECTION: dns1.doing-net.com. 600 IN A 91.103.232.130 dns2.doing-net.com. 600 IN A 217.70.191.85 ;; Query time: 606 msec ;; SERVER: 192.168.0.1#53(192.168.0.1) ;; WHEN: Wed Feb 19 04:25:38 PST 2020 ;; MSG SIZE rcvd: 136 ; <<>> DiG 9.11.5-P1-1-Debian <<>> saltstack.com ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 29255 ;; flags: qr rd ra; QUERY: 1, ANSWER: 4, AUTHORITY: 4, ADDITIONAL: 5 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ;; QUESTION SECTION: ;saltstack.com. IN A ;; ANSWER SECTION: saltstack.com. 60 IN A 13.35.253.14 saltstack.com. 60 IN A 13.35.253.129 saltstack.com. 60 IN A 13.35.253.69 saltstack.com. 60 IN A 13.35.253.113 ;; AUTHORITY SECTION: saltstack.com. 10800 IN NS ns-1074.awsdns-06.org. saltstack.com. 10800 IN NS ns-1843.awsdns-38.co.uk. saltstack.com. 10800 IN NS ns-775.awsdns-32.net. saltstack.com. 10800 IN NS ns-39.awsdns-04.com. ;; ADDITIONAL SECTION: ns-39.awsdns-04.com. 9606 IN A 205.251.192.39 ns-775.awsdns-32.net. 8509 IN A 205.251.195.7 ns-1074.awsdns-06.org. 3996 IN A 205.251.196.50 ns-1843.awsdns-38.co.uk. 2151 IN A 205.251.199.51 ;; Query time: 151 msec ;; SERVER: 192.168.0.1#53(192.168.0.1) ;; WHEN: Wed Feb 19 04:25:38 PST 2020

- La latencia de tiempo por massdns es de alrededor de 1-2 segundos para los mismos dominios

# massdns -r lists/resolvers.txt -w hoo.txt iot.txt Privileges have been dropped to "nobody:nogroup" for security reasons. Processed queries: 0 Received packets: 0 Progress: 0.00% (00 h 00 min 00 sec / 00 h 00 min 00 sec) Current incoming rate: 0 pps, average: 0 pps Current success rate: 0 pps, average: 0 pps Finished total: 0, success: 0 (0.00%) Mismatched domains: 0 (0.00%), IDs: 0 (0.00%) Failures: 0: 0.00%, 1: 0.00%, 2: 0.00%, 3: 0.00%, 4: 0.00%, 5: 0.00%, 6: 0.00%, 7: 0.00%, 8: 0.00%, 9: 0.00%, 10: 0.00%, 11: 0.00%, 12: 0.00%, 13: 0.00%, 14: 0.00%, 15: 0.00%, 16: 0.00%, 17: 0.00%, 18: 0.00%, 19: 0.00%, 20: 0.00%, 21: 0.00%, 22: 0.00%, 23: 0.00%, 24: 0.00%, 25: 0.00%, 26: 0.00%, 27: 0.00%, 28: 0.00%, 29: 0.00%, 30: 0.00%, 31: 0.00%, 32: 0.00%, 33: 0.00%, 34: 0.00%, 35: 0.00%, 36: 0.00%, 37: 0.00%, 38: 0.00%, 39: 0.00%, 40: 0.00%, 41: 0.00%, 42: 0.00%, 43: 0.00%, 44: 0.00%, 45: 0.00%, 46: 0.00%, 47: 0.00%, 48: 0.00%, 49: 0.00%, 50: 0.00%, Response: | Success: | Total: OK: | 0 ( 0.00%) | 0 ( 0.00%) NXDOMAIN: | 0 ( 0.00%) | 0 ( 0.00%) SERVFAIL: | 0 ( 0.00%) | 0 ( 0.00%) REFUSED: | 0 ( 0.00%) | 0 ( 0.00%) FORMERR: | 0 ( 0.00%) | 0 ( 0.00%) Processed queries: 24 Received packets: 23 Progress: 100.00% (00 h 00 min 01 sec / 00 h 00 min 01 sec) Current incoming rate: 22 pps, average: 22 pps Current success rate: 22 pps, average: 22 pps Finished total: 23, success: 23 (100.00%) Mismatched domains: 0 (0.00%), IDs: 0 (0.00%) Failures: 0: 82.61%, 1: 21.74%, 2: 0.00%, 3: 0.00%, 4: 0.00%, 5: 0.00%, 6: 0.00%, 7: 0.00%, 8: 0.00%, 9: 0.00%, 10: 0.00%, 11: 0.00%, 12: 0.00%, 13: 0.00%, 14: 0.00%, 15: 0.00%, 16: 0.00%, 17: 0.00%, 18: 0.00%, 19: 0.00%, 20: 0.00%, 21: 0.00%, 22: 0.00%, 23: 0.00%, 24: 0.00%, 25: 0.00%, 26: 0.00%, 27: 0.00%, 28: 0.00%, 29: 0.00%, 30: 0.00%, 31: 0.00%, 32: 0.00%, 33: 0.00%, 34: 0.00%, 35: 0.00%, 36: 0.00%, 37: 0.00%, 38: 0.00%, 39: 0.00%, 40: 0.00%, 41: 0.00%, 42: 0.00%, 43: 0.00%, 44: 0.00%, 45: 0.00%, 46: 0.00%, 47: 0.00%, 48: 0.00%, 49: 0.00%, 50: 0.00%, Response: | Success: | Total: OK: | 20 ( 86.96%) | 20 ( 86.96%) NXDOMAIN: | 1 ( 4.35%) | 1 ( 4.35%) SERVFAIL: | 2 ( 8.70%) | 2 ( 8.70%) REFUSED: | 0 ( 0.00%) | 0 ( 0.00%) FORMERR: | 0 ( 0.00%) | 0 ( 0.00%) Processed queries: 24 Received packets: 25 Progress: 100.00% (00 h 00 min 01 sec / 00 h 00 min 01 sec) Current incoming rate: 103 pps, average: 24 pps Current success rate: 51 pps, average: 23 pps Finished total: 24, success: 24 (100.00%) Mismatched domains: 1 (4.00%), IDs: 0 (0.00%) Failures: 0: 79.17%, 1: 16.67%, 2: 4.17%, 3: 0.00%, 4: 0.00%, 5: 0.00%, 6: 0.00%, 7: 0.00%, 8: 0.00%, 9: 0.00%, 10: 0.00%, 11: 0.00%, 12: 0.00%, 13: 0.00%, 14: 0.00%, 15: 0.00%, 16: 0.00%, 17: 0.00%, 18: 0.00%, 19: 0.00%, 20: 0.00%, 21: 0.00%, 22: 0.00%, 23: 0.00%, 24: 0.00%, 25: 0.00%, 26: 0.00%, 27: 0.00%, 28: 0.00%, 29: 0.00%, 30: 0.00%, 31: 0.00%, 32: 0.00%, 33: 0.00%, 34: 0.00%, 35: 0.00%, 36: 0.00%, 37: 0.00%, 38: 0.00%, 39: 0.00%, 40: 0.00%, 41: 0.00%, 42: 0.00%, 43: 0.00%, 44: 0.00%, 45: 0.00%, 46: 0.00%, 47: 0.00%, 48: 0.00%, 49: 0.00%, 50: 0.00%, Response: | Success: | Total: OK: | 21 ( 87.50%) | 21 ( 84.00%) NXDOMAIN: | 1 ( 4.17%) | 1 ( 4.00%) SERVFAIL: | 2 ( 8.33%) | 3 ( 12.00%) REFUSED: | 0 ( 0.00%) | 0 ( 0.00%) FORMERR: | 0 ( 0.00%) | 0 ( 0.00%)

- Los 8-9 segundos no importan aquí, pero cuando haces esta prueba con más de 500 dominios. El tiempo que tardan 599 dominios es de 11 segundos, lo cual es notablemente bueno

Processed queries: 599 Received packets: 1146 Progress: 100.00% (00 h 00 min 11 sec / 00 h 00 min 11 sec) Current incoming rate: 163 pps, average: 107 pps Current success rate: 12 pps, average: 55 pps Finished total: 587, success: 587 (100.00%) Mismatched domains: 559 (48.78%), IDs: 0 (0.00%) Failures: 0: 19.25%, 1: 60.65%, 2: 14.48%, 3: 2.73%, 4: 0.85%, 5: 0.00%, 6: 0.34%, 7: 0.17%, 8: 0.00%, 9: 0.17%, 10: 0.00%, 11: 0.00%, 12: 0.00%, 13: 0.00%, 14: 0.00%, 15: 0.00%, 16: 0.00%, 17: 0.00%, 18: 0.00%, 19: 0.00%, 20: 1.02%, 21: 0.34%, 22: 0.00%, 23: 0.00%, 24: 0.00%, 25: 0.00%, 26: 0.00%, 27: 0.00%, 28: 0.00%, 29: 0.00%, 30: 0.00%, 31: 0.00%, 32: 0.00%, 33: 0.00%, 34: 0.00%, 35: 0.00%, 36: 0.00%, 37: 0.00%, 38: 0.00%, 39: 0.00%, 40: 0.00%, 41: 0.00%, 42: 0.00%, 43: 0.00%, 44: 0.00%, 45: 0.00%, 46: 0.00%, 47: 0.00%, 48: 0.00%, 49: 0.00%, 50: 0.00%, Response: | Success: | Total: OK: | 485 ( 82.62%) | 888 ( 77.49%) NXDOMAIN: | 81 ( 13.80%) | 121 ( 10.56%) SERVFAIL: | 21 ( 3.58%) | 137 ( 11.95%) REFUSED: | 0 ( 0.00%) | 0 ( 0.00%) FORMERR: | 0 ( 0.00%) | 0 ( 0.00%)

- La latencia de tiempo por la herramienta de excavación es de aproximadamente 10 minutos en el laboratorio, que es alta en comparación con MASSDNS

El cargo Como escanear todos los puertos del Internet| 350 mil dominios, IPs por segundo apareció primero en Noticias de seguridad informática | Ciberseguridad | Hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario