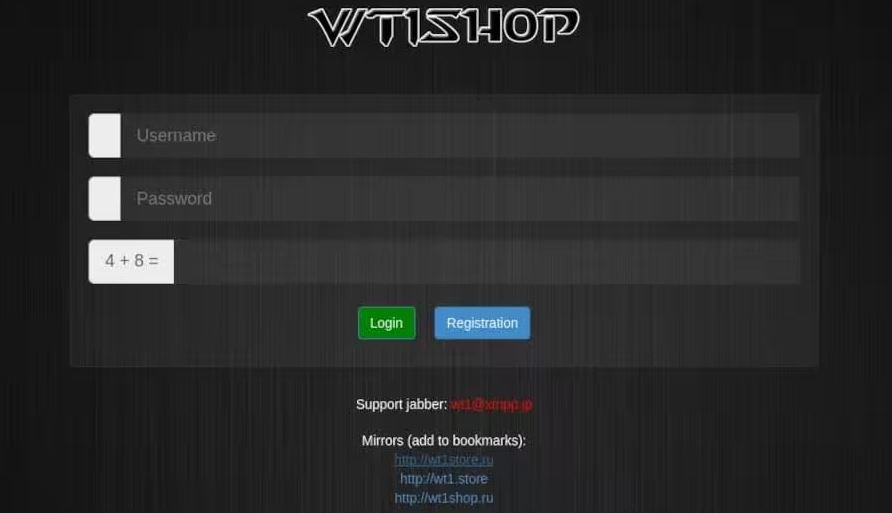

Las fuerzas del orden de EE. UU. incautaron cuatro dominios asociados con el mercado de tarjetas WT1SHOP.

Los organismos encargados de hacer cumplir la ley en los Estados Unidos confiscaron los dominios “wt1shop.net”, “wt1store.cc”, “wt1store.com” y “wt1store.net” y las autoridades de Portugal cerraron el servidor Wt1Store por una denuncia penal acusando al presunto operador del sitio web de fraude de dispositivo de acceso ha sido revelada en el Distrito de Maryland.

En 2020, las fuerzas del orden se enteraron de que WT1SHOP estaba alojado por un proveedor de alojamiento ucraniano en un centro de datos en los Países Bajos. Los registros del proveedor de alojamiento indicaron que alguien con un nombre falso que usaba la “dirección de correo electrónico 2” había pagado por los servidores de WT1SHOP. Después de 2020, el administrador del sitio trasladó el mercado a un centro de datos en Portugal.

La policía holandesa obtuvo una imagen del servidor que aloja WT1SHOP.

“Cuando se tomó la imagen, el servidor no se desconectó y, por lo tanto, los datos se capturaron en vivo, lo que permitió que los archivos permanecieran abiertos y las aplicaciones se ejecutaran en la memoria. Como resultado, se descubrió que la base de datos contenía algunos registros incompletos y/o corruptos”.

La imagen del servidor incluía una base de datos, información histórica sobre los proveedores de WT1SHOP e información de transacciones. La base de datos contenía credenciales de inicio de sesión anunciadas y vendidas por proveedores en el mercado.

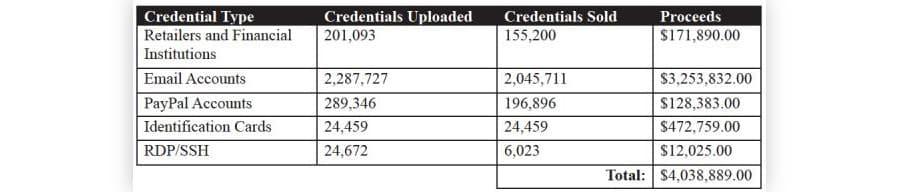

Al 6 de junio de 2020, había aproximadamente 60 823 usuarios registrados en WT1SHOP, incluidos 91 vendedores y dos administradores. Los proveedores del mercado habían vendido al menos 2,4 millones de inicios de sesión por un total de 4.038.889 dólares.

Desde el 15 de julio de 2015 hasta el 6 de junio de 2020, los proveedores del mercado retiraron aproximadamente $621,400.

En enero de 2020, una fuente confidencial en Maryland realizó una compra encubierta de diez credenciales de inicio de sesión de Marriott; diez cuentas de tarjetas de crédito American Express para personas con Maryland

direcciones; y dos licencias de conducir de Maryland. Una revisión de la base de datos del sitio reflejó con precisión la compra de la fuente.

En diciembre de 2021, una segunda fuente confidencial realizó una compra encubierta del sitio. La fuente compró tres pasaportes estadounidenses con un lugar de nacimiento en Maryland; diez PII para personas que residen en Maryland; cinco credenciales de inicio de sesión bancarias de BB&T; y cinco credenciales de inicio de sesión de Marriott.

“Durante las transacciones, CHS 1 y CHS 2 (colectivamente, “CHSes”) transmitieron el pago a WT1SHOP a través de Bitcoin a través de un intercambio de Bitcoin (“Bitcoin Exchange”). La página web de Bitcoin Exchange contenía los detalles de transacción relevantes para que los CHS completaran la transacción y agregaran moneda virtual a sus cuentas en el sitio web de WT1SHOP. Una vez finalizadas las transacciones, las cuentas de los CHS en WT1SHOP mostraban un saldo acreedor, que se utilizaba para pagar a WT1SHOP las compras. Por cada compra realizada en el sitio web de WT1SHOP, se descontaba el monto del saldo de las respectivas cuentas de los CHS. Cabe destacar que la página web de Bitcoin Exchange para la transacción de CHS 1 incluía una identificación de pago que terminaba en ZI4U y una dirección de correo electrónico de la cuenta de moneda virtual asociada con WT1SHOP, dirección de correo electrónico 3″.

En una búsqueda separada en noviembre de 2017, las fuerzas del orden descubrieron que los dominios wt1shop.org y wt1shop.net se registraron con la dirección de correo electrónico 1. Los investigadores obtuvieron registros de Google con copias de los correos electrónicos recibidos por la dirección de correo electrónico 1. Los correos electrónicos indicaban que el usuario tenía una cuenta con Bitcoin Exchange.

A través de una solicitud de MLAT a la República de Estonia, Bitcoin Exchange proporcionó registros sobre la cuenta de pago que recibió los pagos de las fuentes y cuentas confidenciales asociadas con la dirección de correo electrónico 1 y la dirección de correo electrónico 3.

Estos registros incluían información de registro, registros de direcciones IP y registros de transacciones.

“Según los registros proporcionados por la República de Estonia, la cuenta de Bitcoin Exchange con ID de usuario 2705837 y conectada a la dirección de correo electrónico 3 (“Bitcoin Exchange 1”) se registró con un nombre ruso: Individuo 1. La cuenta se registró con la dirección de correo electrónico 4.

Según los registros proporcionados por Cloudflare para los dominios WT1SHOP wt1store.org, wt1shop.net, wt1store.net, wt1store.com y wt1store.cc, la cuenta de Cloudflare asociada se registró con la dirección de correo electrónico 4. […] La cuenta Bitcoin Exchange 1 usó el nombre público “wt” y se registró con la dirección de correo electrónico pública Dirección de correo electrónico 3, el correo electrónico.

La dirección se muestra en la página web de Bitcoin Exchange conectada a WT1SHOP”.

“Bitcoin Exchange también proporcionó información del suscriptor y detalles sobre la cuenta conectada a la dirección de correo electrónico 1, incluidas las direcciones IP utilizadas para acceder a la cuenta. El ID de usuario de Bitcoin Exchange 482927 (“Bitcoin Exchange 2”) se registró en la dirección de correo electrónico 1 con un nombre de usuario de “teamteam” y un nombre público de “wt”, el mismo nombre público utilizado para Bitcoin Exchange 1. Bitcoin Exchange 1 y Bitcoin Exchange 2 se accedió desde la misma dirección IP (89.187.50.10) en los mismo días. Por ejemplo, Bitcoin Exchange 2 inició sesión en la cuenta el 05/11/2019, 01:23:05 UTC desde la dirección IP 89.187.50.10 y en un minuto (01:24:05), la misma dirección IP inició sesión en Bitcoin Exchange 1, indicando que estas dos cuentas de Coin Payments

Estas cuentas son controladas por el mismo individuo. Una revisión de la cuenta de la dirección de correo electrónico 1 mostró que la cuenta recibió correos electrónicos de Bitcoin Exchange, lo que indica que es posible que se haya registrado una cuenta de Bitcoin Exchange utilizando la dirección de correo electrónico 1″.

Durante una revisión de la dirección de correo electrónico 1, los investigadores se enteraron de que el titular de la cuenta había comprado varios boletos de viaje con el nombre “Nicolai Colesnicov”. Uno de estos boletos incluía un número de pasaporte moldavo que terminaba en 8169.

Finalmente, las direcciones IP que accedieron a la dirección de correo electrónico 1 y la dirección de correo electrónico 2 eran las mismas direcciones IP que habían accedido a la cuenta “admin” en la base de datos de WT1SHOP.

El 6 de septiembre, el Fiscal de los Estados Unidos para el Distrito de Maryland, Erek L. Barron, anunció la incautación de algunos de los dominios de WT1SHOP y la denuncia penal acusando al acusado de operar el mercado.

“Si es declarado culpable, Colesnicov enfrenta una sentencia máxima de 10 años en una prisión federal por conspiración y tráfico de dispositivos de acceso no autorizado. Las sentencias reales por delitos federales suelen ser inferiores a las penas máximas. Un juez de un tribunal de distrito federal determinará cualquier sentencia después de tener en cuenta las Pautas de sentencia de EE. UU. y otros factores legales. “

El cargo Como los federales incautaron la tienda de carding de darkweb “WT1SHOP” apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario