Un reciente reporte señala que las aplicaciones de Microsoft Office podrían verse expuestas a ataques homógrafos basados en nombres de dominio internacionalizado (IDN). En un ataque exitoso, un usuario objetivo desplazándose sobre un enlace en un email de phishing o documento de Word o Excel, podría ser redirigido automáticamente a un dominio malicioso.

El reporte, a cargo de Bitdefender, menciona: “Los usuarios en condiciones de validar un enlace en un cliente email antes de hacer clic en él, serán susceptibles de hacer clic en él porque aún no se ha traducido a un nombre de dominio real en su navegador. El nombre de dominio real solo se vería después de que la página haya comenzado a abrirse”.

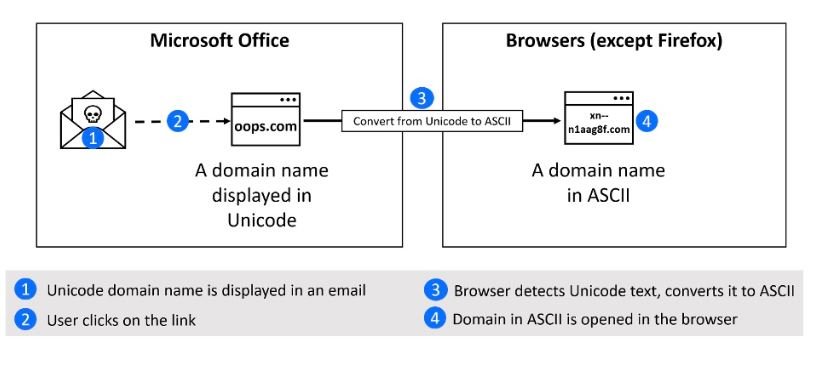

El término IDN se refiere a los nombres de dominio que, total o parcialmente, utilizan caracteres de una escritura o alfabeto no latino, que están codificados por el estándar Unicode. Para que el Sistema de nombres de dominio (DNS) pueda interpretarlos correctamente, los IDN se almacenan en el DNS como cadenas ASCII mediante la transcripción Punycode.

Los dominios homógrafos de IDN falsificados pueden ser creados mediante la combinación de letras de diferentes alfabetos, que para el usuario se ven tan parecidas entre sí que es imposible distinguirlos, aunque Unicode los trata como entidades separadas. Este no es un concepto nuevo, aunque sigue siendo un problema para muchos usuarios.

La mayoría de los navegadores, por ejemplo, muestran en la barra de direcciones el nombre real de un nombre de dominio internacionalizado (https://xn--n1aag8f.com, por ejemplo) en lugar del nombre para mostrar el nombre real (https://žugec.com) si el sitio es sospechoso. No obstante, las aplicaciones de Office, incluyendo Outlook, muestran el nombre en otro método:

Dado que la verificación del registro de dominios limita en gran medida qué dominios falsificados se pueden registrar y la mayoría de los navegadores muestran el nombre real del dominio IDN falsificado, los ataques homógrafos de IDN han dejado de ser una amenaza de ciberseguridad constante, aunque los actores de amenazas pueden encontrar formas de desplegar estos ataques a gran escala.

Microsoft reconoció el problema cuando recibió el reporte de Bitdefender, aunque no está claro si el problema será corregido. Mientras el problema es resuelto, las soluciones de seguridad de endpoint y los servicios de reputación de IP y URL podrían colaborar bloqueando la mayoría de los dominios sospechosos.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

El cargo <strong>¿Cómo ocultar un dominio malicioso falsificado cuando los usuarios se desplazan el mouse sobre un enlace de phishing o documento de Microsoft Outlook/Word/Excel?</strong> apareció primero en Noticias de seguridad informática, ciberseguridad y hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario